متاسفانه هکها و اکسپلویتها در حوزه رمزارزها تمامی ندارند. همین هفته پیش بود که کیف پولهای سولانا مورد حمله قرار گرفتند و ما طی مقالهای، به بررسی هک کیف پولهای سولانا پرداختیم. امروز هم با خبر هک شدن وبسایت پروتکل دیفای کروفایننس شروع شد. در این مقاله قصد داریم به بررسی هک وبسایت کروفایننس بپردازیم، نحوه انجام آن را شرح دهیم و درنهایت، به اقدامات امنیتی بپردازیم که کاربران باید هنگام فعایت در پروتکلهای دیفای و حین مورد حمله گرفتن آنها انجام دهند. با میهن بلاکچین همراه باشید.

ماجرای هک Curve Finance چه بود؟

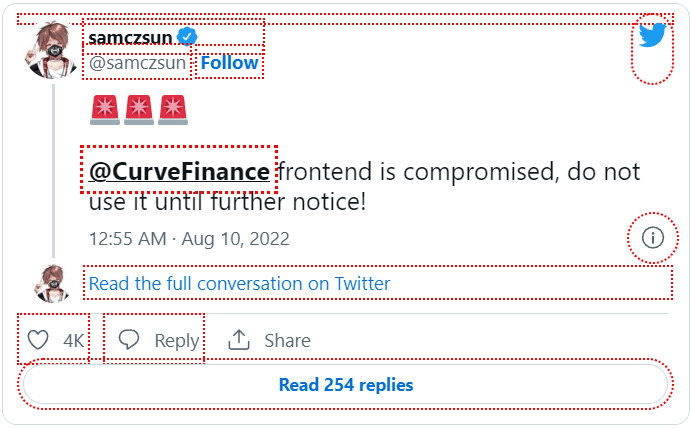

صبح روز ۱۰ آگوست، محقق امنیتی شرکت پارادایم که با نام samczsun در توییتر فعالیت میکند، طی توییتی به کاربران هشدار داد که بخش فرانت پروتکل کرو مورد حمله قرار گرفته است و از کاربران خواست تا اطلاعیه بعدی، از فعالیت در این پلتفرم اجتناب کنند.

دقایقی بعد، تیم کروفایننس ضمن تایید این خبر، طی توییتی به کاربران هشدار داد و از آنها خواست از سایت curve.fi استفاده نکنند. این تیم در ادامه گفت که سرور تامین کننده سیستم نام دامنه (DNS) این سایت مورد حمله قرار گرفته و آنها در حال بررسی این موضوع هستند.

در ادامه Lefteris Karapetsas بنیانگذار پلتفرم Rotki در توییتی توضیح داد که این حمله با کلون کردن (ساخت سایتی دقیقا شبیه به سایت اصلی و ثبت کردن IP سایت اصلی در یک سرور هک شده) سایت کرو فایننس انجام شده.

کاربران که از این اتفاق بیاطلاع بودند و کانترکت مخرب را تایید کردند، ناگهان متوجه شدند که کیف پولشان تخلیه شده است.

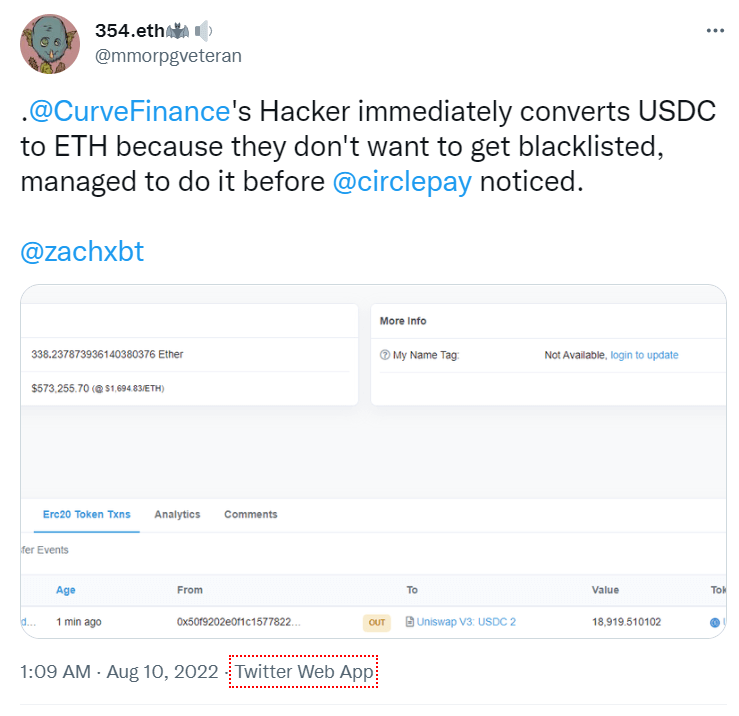

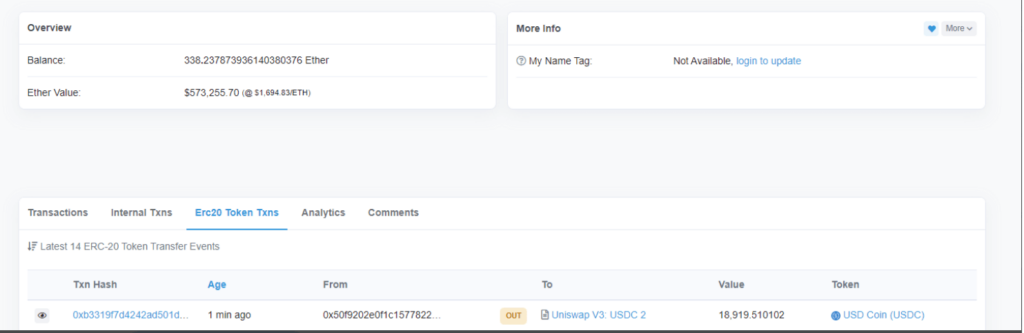

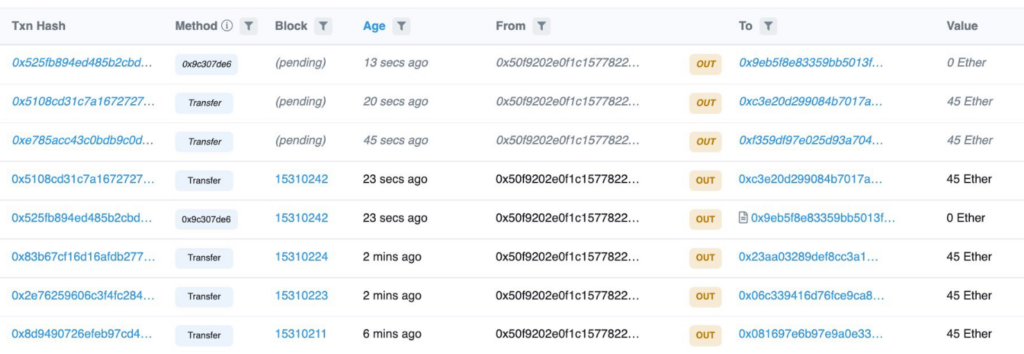

در همین حین، کاربر ZachXBT در توییتی گزارش داد که هکرها حدود ۵۷۰ هزار دلار اتریوم به سرقت بردهاند. صرافی Fixed Float نیز گزارش داد که ۱۱۲ اتر مرتبط با این حمله را که هکر به این صرافی ارسال کرده، فریز کرده است.

سپس، تیم کروفایننس اعلام کرد که سایت curve.exchange امن است؛ چرا که DNS آن به سرور دیگری متصل بوده است. این تیم در ادامه به کاربران اعلام کرد که باگ مربوط به این حمله شناسایی و برطرف شده و از کاربران خواست درصورتی که طی ساعات گذشته قراردادی را در کروفایننس تایید کردهاند، به سرعت آن را لغو کنند و تا زمانی که سایت curve.fi به حالت عادی برگردد، از سایت curve.exchange استفاده کنند.

حمله به کروفایننس دقیقا چطور اتفاق افتاد؟

همانطور که اشاره کردیم، این حمله از طریق Cloning رخ داده است. اما کلونینگ دقیقا چیست و چطور انجام میشود؟ کلون کردن یک وبسایت به این صورت انجام میشود که مهاجم سایتی با ظاهر مشابه سایت موردنظر خود میسازد، DNS سایت اصلی را به IP خود و درواقع به IP سایت جعلی متصل میکند و درخواست تایید تراکنشها را به یک قرارداد مخرب ارسال میکند. اما کارکرد DNS چیست؟ DNS نامهای قابلخواندن وبسایتها را با آدرسهای IP تطبیق میدهد. درمورد کروفایننس، IP موردنظر برای برقراری ارتباط با سروری مورداستفاده قرار میگرفت که تعامل بین مرورگر کاربر و اپلیکیشن وبسایت کروفایننس را برقرار میکرد.

یعنی کاربران کروفایننس که از این حمله بیخبر بودند، وقتی سایت را باز کردند، با همان سایت همیشگی که درواقع سایتی جعلی بوده مواجه شدند و تراکنشهای خود را تایید کردند. تراکنشهایی که کاربران انجام داده و تایید کردند، درواقع به قراردادی مخرب متصل بوده و درنتیجه، دارایی آنها از دست رفته است.

هکر پس از خالی کردن کیف پول کاربران، به سرعت USDCهای مسروقه را به اتر تبدیل کرده است؛ چرا که میدانست شرکت سرکل میتواند آدرسهای USDC را بلوکه کند.

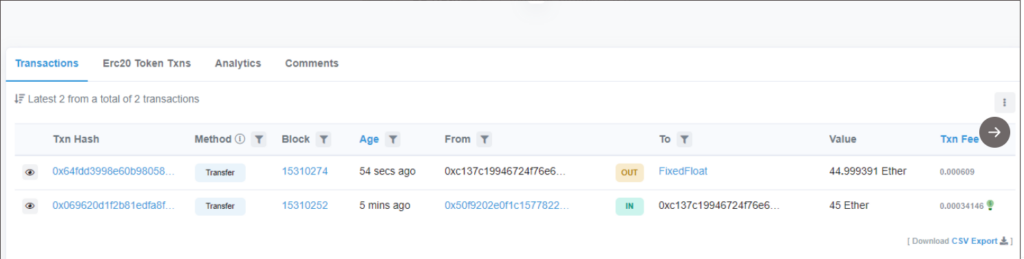

سپس، هکر سعی کرده با ارسال اترها به صرافی Fixed Float رد داراییها را گم کرده و به نوعی دارایی را شستشو کند.

صرافی Fixed Float در جریان همین موضوع اعلام کرد که بخش امنیت این صرافی ۱۱۲ اتر مرتبط با این حمله را فریز کرده است.

صرافی کروفایننس نیز ساعتی بعد از این حمله اعلام کرد که باگ مرتبط با این حمله شناسایی و برطرف شده و از کاربران خواست در صورتی که طی ساعات اخیر تراکنشی در کرو انجام داده اند، آن را لغو کنند.

اقدامات امنیتی لازم در رابطه با هک کروفایننس

اگر شما هم بین کاربرانی هستید که طی چند ساعت اخیر در سایت curve.fi فعالیت داشتهاید و تراکنشی انجام دادهاید، باید آن تراکنش را لغو یا به اصطلاح درستتر، revoke کنید. تعدادی سرویس برای revoke کردن تراکنش وجود دارد که میتوانید برای انجام این کار از آنها استفاده کنید. سایتهای everrise و revoke.cash این سرویس را ارائه میدهند.

آدرس قراردادی که باید revoke شود از این قرار است:

0x9eb5f8e83359bb5013f3d8eee60bdce5654e8881

اگر با این قرارداد تعامل داشتهاید، باید آن را revoke کنید.

تیم کروفایننس ساعاتی پیش در توییتر اعلام کرد که آپدیتهایی روی سایت curve.fi اعمال شده و استفاده از آن حالا باید امن باشد و از کاربران خواست برای اطمینان از درست کار کردن سایت، دستور “ping http://curve.fi” را اجرا کرده و اگر جواب 76.76.21.21 باشد، کاربران میتوانند با اطمینان از سایت استفاده کنند.

این تیم در ادامه گفت که DNSهایی که سرویس iwantmyname ارائه میدهد، مورد حمله قرار گرفتهاند و از کاربران خواست از خدمات این سرویس استفاده نکنند.

پرسش و پاسخ (FAQ)

- دلیل هک وبسایت کروفایننس چه بود؟

طبق شواهدی که تا به این لحظه وجود دارد، دلیل این هک، مشکل سرور ارائهدهنده DNS به کروفایننس بود که باعث هک بخش فرانت این سایت شده.

- اقدامات امنیتی لازم در رابطه با هک وبسایت Curve Finance چیست؟

اگر طی ساعات اخیر با این پلتفرم تراکنشی داشتهاید، آن را revoke کنید و حتما اخباری از سوی تیم کروفایننس در ارتباط با این موضوع منتشر میشود را دنبال کنید.

جمعبندی

در این مطلب سعی کردیم با استناد به مدارک موجود، به بررسی هک بخش فرانت وبسایت Curve Finance بپردازیم. متاسفانه طی مدت اخیر تعداد هک در حوزه رمزارزها به شدت افزایش یافته و این مسئله، اهمیت بالا بردن دانش و آگاهی هنگام فعالیت در این حوزه را چندبرابر میکند. نظر شما درباره هک سایت کروفایننس چیست؟ آیا شما طی این حمله متضرر شدهاید؟ فراموش نکنید نظرات و تجربیات خود را با ما به اشتراک بگذارید.