در دنیای امروز که فناوری با سرعتی سرسامآور در حال پیشرفت است، رایانش کوانتومی (Quantum Computing) یکی از موضوعاتی است که توجه بسیاری از محققان و فعالان حوزه فناوری را بهخود جلب کرده است. اگرچه در نگاه اول ممکن است این فناوری شبیه به داستانهای علمی تخیلی به نظر برسد، اما واقعیت این است که دانشمندان و مهندسان در حال ساخت ماشینهایی هستند که با تکیه بر ویژگیهای عجیبوغریب ذرات زیراتمی، دنیای محاسبات را وارد مرحلهای جدید میکنند.

رشد سریع این فناوری، فرصتها و تهدیدهای جدیدی را بههمراه دارد؛ یکی از مهمترین این تهدیدها، تاثیر احتمالی کامپیوترهای کوانتومی بر امنیت سایبری و بهویژه ارزهای دیجیتال است. در حالی که پلتفرمهای بلاکچینی و کیف پولهای رمزارزی سالهاست به لطف الگوریتمهای رمزنگاری پیچیده در برابر حملات مقاوم باقی ماندهاند، حالا سوال مهمی ذهن بسیاری را مشغول کرده: آیا با ظهور کامپیوترهای کوانتومی، بیت کوین و سایر رمزارزها همچنان امن خواهند ماند؟

در این مقاله از میهن بلاکچین، با تکیه بر دانش و تجربه آیزاک کیم (Isaac Kim)، پژوهشگر برجسته در حوزه کامپیوترهای کوانتومی و استادیار علوم کامپیوتر در دانشگاه UC Davis، به سوالات مختلفی در این باره پاسخ میدهیم. این مطلب به شکل مرحله به مرحله نوشته شده که برای همه، از مبتدی تا حرفهای، قابل فهم و جذاب باشد؛ بنابراین، تا انتهای این مطلب را بخوانید تا سفری به دنیای کوانتوم و تاثیر آن بر آینده ارزهای دیجیتال داشته باشیم!

مرحله اول؛ پاسخ به سوالات ساده!

در این بخش برخی سوالات ساده در مورد کامپیوترهای کوانتومی را که ممکن است ذهن شما را درگیر کرده باشد بررسی میکنیم تا اصلا ببینیم این سیستمهای ماورای انسانی چه هستند و چگونه کار میکنند. روند این مقاله به صورت گام به گام است و مطالب در قالب پرسش و پاسخ هستند.

سوال: کامپیوتر کوانتومی چه تفاوتی با لپتاپ من دارد؟

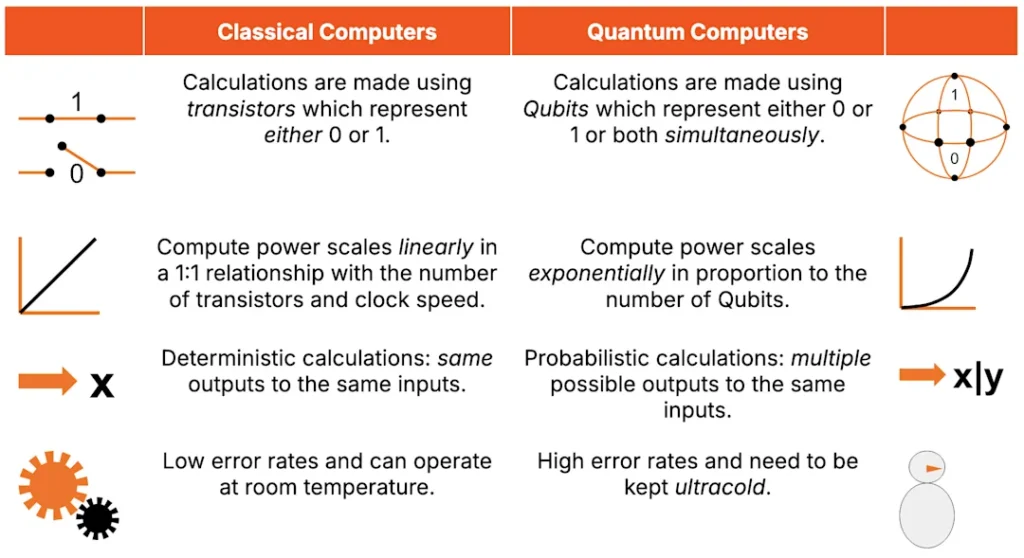

هر آنچه که یک رایانه کلاسیک (مثل لپتاپ شما) میتواند انجام دهد، یک کامپیوتر کوانتومی نیز قادر به انجام آن است. اما تفاوت اصلی در قابلیتهای منحصربهفرد رایانههای کوانتومی نهفته است: دو ویژگی کلیدی برهمنهی (Superposition) و درهمتنیدگی (Entanglement) که در سیستمهای سنتی وجود ندارند.

برای درک بهتر برهمنهی، تصور کنید یک سکه در هوا در حال چرخیدن است؛ در این حالت، نه شیر است و نه خط، بلکه ترکیبی است از هر دو. در دنیای کوانتوم، واحد اطلاعاتی به نام کیوبیت (Qubit) میتواند بهطور همزمان در وضعیت صفر و یک باشد. این قابلیت به کامپیوترهای کوانتومی امکان میدهد میلیونها محاسبه را بهصورت همزمان و موازی (Parallel) انجام دهند؛ قابلیتی که برای پردازشهای عظیم، مثل شبیهسازی واکنشهای شیمیایی یا شکستن رمزهای پیچیده، بسیار کارآمد است.

درهمتنیدگی نیز ویژگی است که در آن دو یا چند کیوبیت چنان به هم مرتبط میشوند که تغییر وضعیت یکی از آنها، بلافاصله و بهطور خودکار بر وضعیت دیگری تأثیر میگذارد؛ حتی اگر کیلومترها از هم فاصله داشته باشند. این پدیده برای اجرای بسیاری از الگوریتمهای پیشرفته کوانتومی ضروری است و پتانسیل عظیمی در حوزههایی مثل رمزنگاری دارد.

سوال: آیا کامپیوتر کوانتومی فقط یک داستان علمی تخیلی است یا واقعا وجود دارد؟

باور عمومی این است که کامپیوترهای کوانتومی هنوز در حد تئوری هستند، اما حقیقت این است که چنین سیستمهایی واقعا وجود دارند. شرکتهای بزرگی مانند IBM، گوگل و Quantinuum تاکنون موفق به ساخت ماشینهایی با بیش از ۱۰۰ کیوبیت شدهاند که میتوانند برنامههای ساده کوانتومی را اجرا کنند.

اما این ماشینها هنوز راه درازی تا رسیدن به کاربردهای پیچیده دارند. بهعنوان مثال، برای شکستن الگوریتمهای رمزنگاری پیشرفته که در بلاکچینها استفاده میشود، به دستگاههایی با میلیونها کیوبیت پایدار و بدون خطا نیاز است؛ چیزی که هنوز موفق به ساخت آن نشدهایم.

سوال: چرا میگویند کامپیوترهای کوانتومی «همزمان در دو مکان» هستند؟

این توصیفی برای قابلیت برهمنهی است. وقتی که یک بیت در وضعیت برهمنهی باشد، همزمان میتواند صفر و یک باشد. این ویژگی برای سرعت بخشیدن به محاسباتی مثل تجزیه اعداد بزرگ یا شکستن رمزنگاری استفاده میشود.

سوال: آیا این فناوری میتواند بیتکوین من را هک کند؟

پاسخ کوتاه این است: در آینده، بله؛ اما در حال حاضر، نه.

اکثر کیف پولهای بیتکوین و سایر ارزهای دیجیتال از نوعی رمزنگاری استفاده میکنند که بر پایه الگوریتم منحنی بیضوی (ECC) طراحی شدهاند. الگوریتمی به نام شُر (Shor’s Algorithm) میتواند با استفاده از توان رایانههای کوانتومی، این نوع رمزنگاری را شکسته و از روی کلید عمومی، کلید خصوصی شما را استخراج کند.

اما اجرای این الگوریتم در عمل به هزاران کیوبیت با دقت بالا نیاز دارد. تا رسیدن به آن سطح از فناوری، فاصله زیادی باقیمانده و فعلا لازم نیست نگران از دست رفتن دارایی دیجیتالتان باشید. با این حال، تهدید کوانتومی در بلندمدت کاملا واقعیست و بههمین دلیل بسیاری از توسعهدهندگان و شرکتها در حوزه ارزهای دیجیتال به فکر راهحلهای پیشگیرانه افتادهاند.

سوال: راهحل چیست؟ ایمنسازی در برابر حملات کوانتومی

برای مقابله با این تهدید، رویکردی تحت عنوان ایمنسازی کوانتومی (Quantum-Resistant Security) مطرح شده است. این رویکرد شامل استفاده از الگوریتمهایی است که حتی رایانههای کوانتومی نیز نمیتوانند بهراحتی آنها را بشکنند. به این الگوریتمها رمزنگاری پساکوانتومی (Post-Quantum Cryptography – PQC) گفته میشود.

از جمله این روشهای مقاوم میتوان به موارد زیر اشاره کرد:

- رمزنگاری مبتنی بر شبکه (Lattice-Based Cryptography)

- طرحهای امضای مبتنی بر هش (Hash-Based Signature Schemes)

البته استفاده از این الگوریتمها ممکن است بهمعنی افزایش حجم دادهها و کاهش سرعت امضا و تایید تراکنشها باشد، اما در عوض، سطح ایمنی بسیار بالاتری فراهم میشود.

مرحله دوم؛ پاسخ به سوالات پیچیدهتر!

تا به اینجای کار با اصول مقدماتی رایانش کوانتومی آشنا شدیم و تهدید احتمالی آن برای ارزهای دیجیتال را درک کردیم. در این بخش از مقاله به سوالات پیچیدهتر پاسخ میدهیم.

سوال: چرا مقاومسازی ارزهای دیجیتال در برابر کوانتوم اینقدر سخت است، در حالی که الگوریتمهای پساکوانتومی داریم؟

مشکل اصلی این است که طرحهای PQC (مثل امضاهای یکبار مصرف و سیستمهای کلید عمومی مورد تأیید NIST) بار اضافی (Overhead) برای شبکه ایجاد میکنند. بنابراین اگر بخواهیم طرحهای رمزنگاری موجود را به PQC ارتقا بدهیم، همهچیز کندتر، گرانتر و دستوپاگیرتر خواهد شد. محاسبات مرتبط با الگوریتمهای پساکوانتومی بهقدری سنگین و پیچیده است که کارشناسان میگویند با ورود به بلاکچین، عملا توسط هیچکسی پذیرفته نخواهند شد.

منظور از بار اضافی، هزینه محاسباتی اضافی است که از تصحیح خطای کوانتومی ایجاد میشود و تعداد عملیات منطقی مورد نیاز برای جبران نویز و حفظ قابلیت اطمینان را چند برابر میکند.

در حال حاضر کیفپولهای پساکوانتومی برای اتریوم و سولانا وجود دارند، اما اینها هنوز آنچنان در جامعه کریپتو پذیرفته نشدهاند. از دیدگاه کاربران نیز مهاجرت به این کیفپولها غیر منطقی است؛ چراکه تجربه کاربری فعلی را بدتر میکنند.

سوال: وضعیت کنونی سختافزارهای کوانتومی چگونه است؟

از زمانی که پیتر شور (Peter Shor) الگوریتم معروف خود را برای شکستن رمزنگاری RSA معرفی کرد، یکی از مهمترین اهداف حوزه رایانش کوانتومی پاسخ به این سوال بوده است: چه زمانی کامپیوترهای کوانتومی میتوانند عملا رمزنگاری RSA را بشکنند؟

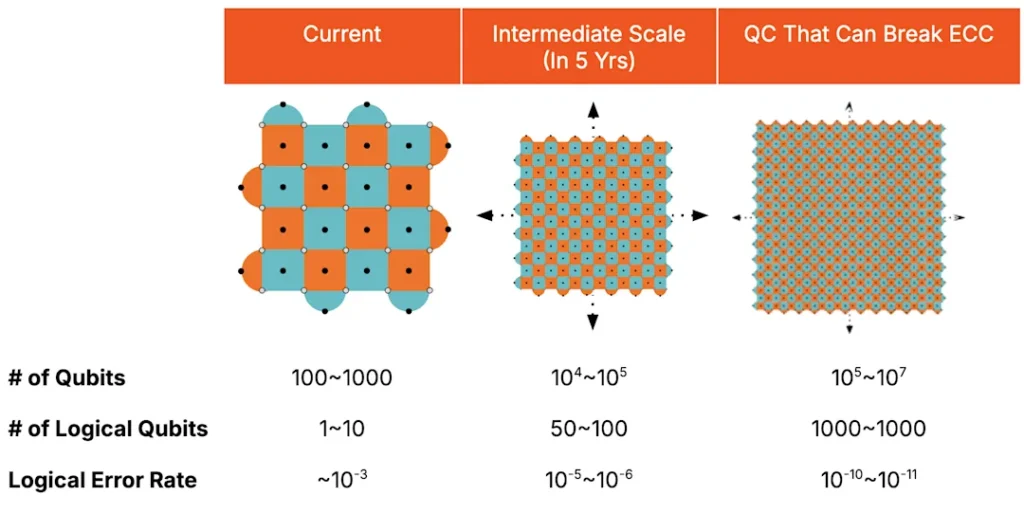

تلاش برای پاسخ به این سوال سالهاست ادامه دارد. همانطور که بالاتر گفتیم برای اجرای موفق الگوریتم شور نیاز به دستگاههایی داریم که هزاران کیوبیت بدون نقص داشته باشند و بتوانند میلیاردها یا حتی تریلیونها عملیات منطقی (Gate Operations) را با دقت بالا انجام دهند. اما واقعیت این است که در نسل فعلی کامپیوترهای کوانتومی، نرخ خطا بسیار بالاست، بهطوری که در هر هزار عملیات، معمولاً یکی با شکست مواجه میشود. در نتیجه، اگر امروز این الگوریتمها را روی سیستمهای فعلی اجرا کنیم، خروجیها بهجای نتایج دقیق، صرفا اسپم خواهند بود.

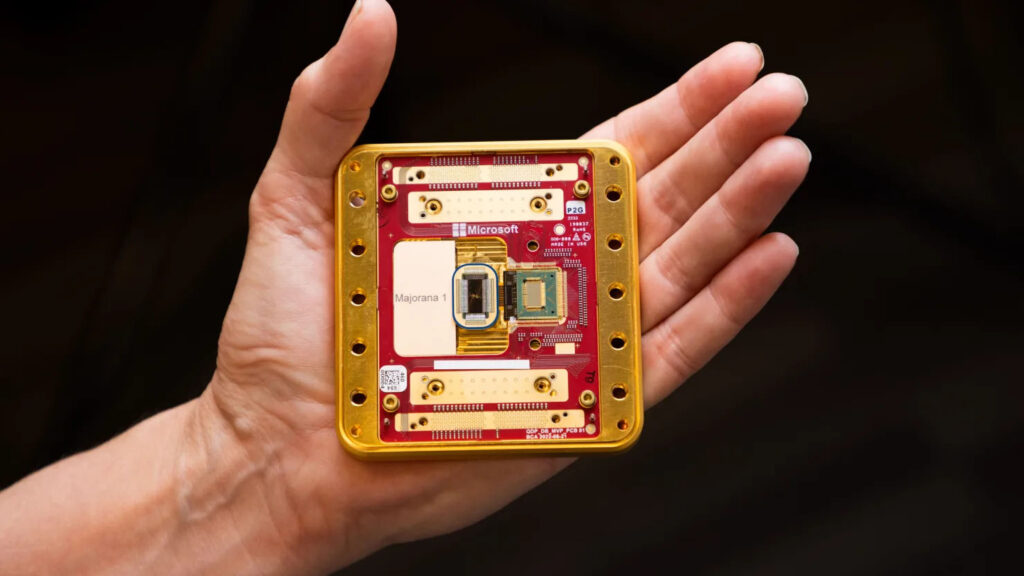

برای رسیدن به دقت لازم، باید از فناوری به نام اصلاح خطای کوانتومی (Quantum Error Correction) استفاده کنیم؛ فرآیندی که میتواند خطاها را بدون نیاز به اندازهگیری مستقیم، شناسایی و اصلاح کند. این مفهوم برای سالها صرفا روی کاغذ وجود داشت، اما حالا آزمایشگاهها و شرکتهای پیشرو در حال اثبات عملی بودن آن هستند. این یعنی ما تازه در ابتدای مسیر ساخت رایانههای کوانتومی واقعا قابل اعتماد قرار داریم.

سوال: از کجا بفهمیم کوانتوم برای رمزنگاری خطرناک شده است؟

اگر روزی یک شرکت موفق به ساخت رایانهای کوانتومی شود که حدود ۱۰۰ کیوبیت منطقی داشته باشد و نرخ خطای آن کمتر از یک در صد هزار (۵-۱۰) باشد، باید این را یک علامت هشدار جدی بدانیم. چنین دستگاهی هنوز توانایی شکستن الگوریتمهای رمزنگاری را ندارد، اما نشاندهنده این است که فاصله زیادی با آن مرحله باقی نمانده است.

نکته مهم اینجاست که شرکتهایی مانند گوگل، PsiQuantum و QuEra دقیقا هدفشان ساخت همین نوع سیستمهاست و بعضی از آنها حتی مدعی شدهاند که تا پنج سال آینده احتمالا چنین قدرت پردازشی محقق خواهد شد!

سوال: کیوبیت منطقی چیست و چرا برای ساخت یک عدد از آن، به هزاران کیوبیت فیزیکی نیاز داریم؟

یک کیوبیت منطقی همان واحد اطلاعات کوانتومی است که میخواهیم بدون خطا با آن کار کنیم. اما از آنجایی که کیوبیتها بسیار حساس و پرخطا هستند، برای ساخت یک کیوبیت منطقی باید از دهها تا صدها کیوبیت فیزیکی استفاده کنیم.

هرچه کیوبیتهای بیشتری را در کنار هم قرار دهیم، توانایی ما برای شناسایی و اصلاح خطاها بیشتر میشود و نرخ خطای منطقی پایینتر میآید. اما این کار هزینهبر و بسیار پیچیده است. فعلا برای رسیدن به نرخ خطایی که بتواند رمزنگاریهای قوی را بشکند (مثلاً ۸-۱۰ یا ۱۱-۱۰)، نیاز به چند صد تا هزار کیوبیت فیزیکی برای ساخت هر کیوبیت منطقی داریم.

البته تحقیقات جدید امیدوارکنندهاند و برخی معماریهای نوین وعده دادهاند که این عدد را به ۵۰ کاهش دهند. با این حال چنین ایدههایی هنوز روی کاغذ هستند و شرکتها موفق به پیادهسازی آنها نشدهاند.

سوال: آیا همه بلاکچینها به یک اندازه در برابر حملات کوانتومی آسیبپذیرند؟

پاسخ کوتاه این است: خیر، اما اغلب آنها در معرض تهدید قرار دارند.

تقریبا تمام بلاکچینهایی که از رمزنگاری منحنی بیضوی استفاده میکنند مانند بیت کوین و اتریوم، در برابر رایانش کوانتومی آسیبپذیرند. البته سطح ریسک در آنها متفاوت است. مثلا در اتریوم، کلید عمومی همیشه روی بلاکچین قابل مشاهده است، اما در بیت کوین این کلید تنها پس از انجام تراکنش فاش میشود. در نتیجه، آدرسهای استفاده نشده بیت کوین در برابر حملات کوانتومی امنتر هستند.

همانطور که گفتیم، برخی از کیف پولهای اتریوم و سولانا نیز بهصورت آزمایشی از الگوریتمهای مقاوم در برابر کوانتوم پشتیبانی میکنند، اما هنوز بهصورت گسترده پذیرفته نشدهاند. بعضی بلاکچینهای جدید هم بهطور پیشفرض از رمزنگاری پساکوانتومی بهره میبرند، اما این پروژهها هنوز بهخوبی آزموده نشدهاند و اعتماد عمومی نسبت به آنها شکل نگرفته است.

در مجموع، میتوان گفت:

بیشتر بلاکچینها بهمرور در برابر حملات کوانتومی آسیبپذیر خواهند شد، مگر اینکه به الگوریتمهای پساکوانتومی مهاجرت کنند و با آزمایشهای دقیق، امنیت آنها را بسنجند.

مرحله سوم؛ پاسخی به سوالات به مراتب پیچیدهتر!

در این بخش مفاهیم پیچیدهتری را بررسی میکنیم:

سوال: الگوریتم شُر چگونه میتواند ECC را بشکند؟

یکی از مهمترین پیشرفتهای علمی در حوزه کوانتوم، کشف الگوریتم شُر است؛ الگوریتمی که توانایی شکستن رمزنگاریهای معروفی مثل RSA و ECC را دارد. اما این کار چگونه انجام میشود؟

در واقع، الگوریتم شُر مسئلهای بهنام Period Finding را حل میکند؛ یعنی پیدا کردن الگوهای تکرارشونده در یک تابع ریاضی. حل این مسئله برای کامپیوترهای کلاسیک بسیار دشوار است، اما رایانههای کوانتومی در آن بسیار قوی عمل میکنند. رمزنگاریهایی مانند ECC و RSA نیز بر پایه همین دشواری ساخته شدهاند و الگوریتم شُر همانچیزی است که آن را حل میکند.

سوال: چرا الگوریتمهای پساکوانتومی (PQC) در برابر کوانتوم مقاوم هستند؟

در حال حاضر، دو دسته اصلی از الگوریتمهای پساکوانتومی وجود دارد:

۱- امضاهای یکبار مصرف (One-Time Signatures):

در این روش، امنیت بر پایه قدرت هشهاست؛ یعنی فرض بر این است که حتی رایانههای کوانتومی هم نمیتوانند توابع هش را به عقب برگردانند (یعنی از خروجی به ورودی برسند). این فرض، بسیار محکم و پذیرفتهشده است؛ بههمین دلیل، بسیاری معتقدند که امضاهای یکبار مصرف در برابر حملات کوانتومی کاملا مقاوم هستند.

۲- رمزنگاری مبتنی بر شبکه (Lattice-Based Cryptography):

در این روش، امنیت وابسته به سختی یک مسئله هندسی خاص به نام کوتاهترین بردار (Shortest Vector Problem) است؛ مسئلهای که رایانههای کوانتومی هنوز نمیتوانند آن را حل کنند. اما برخلاف روش اول، در اینجا بیشتر از «نداشتن راهحل» بهعنوان پشتوانه امنیتی استفاده میشود تا داشتن یک پایه نظری قوی. بههمین دلیل، امنیت این نوع رمزنگاری نسبت به روش اول کمتر است.

در مجموع میتوان گفت که:

هر دو روش بر پایه مسائلی هستند که حل آنها برای کامپیوترهای کوانتومی بسیار دشوار است، اما روش اول (امضای یکبار مصرف) روی کاغذ محکمتر و مطمئنتر بهنظر میرسد.

سوال: آیا باید نگران الگوریتمهای جدیدی برای شکستن ECC باشیم؟

مدتی پیش مقالهای از پژوهشگری به نام لیتینسکی (Litinski) منتشر شد که توجه زیادی را به خود جلب کرد. در این مقاله ادعا شده بود که با استفاده از معماریهای جدید رایانههای کوانتومی، میتوان کلید خصوصی ECC با طول ۲۵۶ بیت را با تنها ۵۰ میلیون عملیات منطقی (Gate) بهدست آورد که نسبت به تخمینهای قبلی عدد بسیار کمتری است.

این عدد خیلی کمتر از چیزی است که قبلا تصور میشد و باعث نگرانی شده که شاید ECC زودتر از انتظار شکسته شود. با این حال باید دو نکته مهم را در نظر داشت:

در این مقاله، عدد ۵۰ میلیون عملیات، برای زمانی محاسبه شده که بخواهیم تعداد زیادی کلید خصوصی را بهدست بیاوریم؛ یعنی بخشی از محاسبات را میتوان برای چند کلید مختلف بهصورت مشترک استفاده کرد. این ترفند باعث کاهش میانگین عملیات مورد نیاز برای هر کلید میشود، اما در عمل، همچنان نیاز به یک رایانهی کوانتومی بسیار قدرتمند با میلیونها کیوبیت داریم. بنابراین:

این تکنیک، تنها سرعت استخراج را پس از ساخت یک رایانه کوانتومی بزرگ افزایش میدهد، اما نیاز کلی به منابع سختافزاری را کاهش نمیدهد.

همچنین، برای دستیابی به این میزان بهرهوری، باید از اتصالات خاصی بین اجزای رایانه کوانتومی استفاده شود؛ چیزی که به آن اتصال غیرمحلی (Nonlocal Connectivity) میگویند. این نوع ارتباط، مثلا از طریق نور (فوتونها)، میتواند اجزای دور از هم را همزمان به هم متصل کند. اما پیادهسازی چنین معماریهایی بسیار پیچیده و پرهزینه است. بههمین دلیل، انتظار نمیرود در نسلهای ابتدایی رایانههای کوانتومی از این نوع طراحی استفاده شود.

سوال: کدهای اصلاح خطای جدید چه تاثیری بر آینده رمزنگاری دارند؟

همانطور که پیشتر گفتیم، اصلاح خطای کوانتومی یکی از بزرگترین چالشها در ساخت رایانههای کوانتومی قابلاعتماد است. سالهاست که رایجترین راهحل این مشکل، استفاده از کد سطحی (Surface Code) بوده است؛ روشی ساده و منعطف که با بیشتر فناوریهای موجود سازگاری دارد. اما این روش یک مشکل بزرگ دارد و آن نیاز به تعداد زیادی کیوبیت است. در حقیقت برای ساخت یک کیوبیت منطقی خوب، باید صدها یا حتی هزاران کیوبیت فیزیکی بهکار برد.

برای حل این مشکل میتوان به سراغ کدهای پاریتی با چگالی پایین کوانتومی (Quantum LDPC) رفت که از نظر تئوری میتوانند تعداد کیوبیتهای موردنیاز را تا ۱۰ برابر یا بیشتر کاهش دهند اما پیچیدگی بالاتری دارند.

در حال حاضر، QLDPC بیشتر در حد پژوهشهای نظری است و هنوز برای استفاده عملی آماده نیست. در نتیجه، بعید است که نسلهای اولیه رایانههای کوانتومی از این فناوری استفاده کنند.

سوال: اگر یک رایانه کوانتومی ساخته شود، شکستن ECC چقدر طول میکشد؟

حتی اگر روزی یک رایانه کوانتومی قدرتمند ساخته شود، برای شکستن ECC به میلیونها عملیات نیاز دارد و بسته به نوع فناوری، این عملیات ممکن است بین چند دقیقه تا چند روز طول بکشد.

زمان موردنیاز برای شکستن ECC را میتوان با این فرمول محاسبه کرد:

زمان پردازش = زمان اجرای گیت × ضریب سربار × تعداد گیتهای منطقی

در این فرمول:

- زمان اجرای گیت (Gate Time) برای کیوبیتهای ابررسانا در حد دهها نانو ثانیه است، اما در سیستمهای یوندام (Ion Trap) به ۱۰۰ میکروثانیه تا ۱ میلیثانیه میرسد.

- ضریب سربار بهدلیل اصلاح خطای کوانتومی بین ۲۰ تا ۳۰ تخمین زده میشود.

- تعداد گیتهای منطقی برای شکستن یک کلید ECC چیزی بین ۵۰ تا ۳۰۰ میلیون گیت است.

با توجه به این اعداد زمان پردازش برای شکستن ECC برای سیستمهای سریع مثل ابررساناها بین ۱ تا ۱۵ دقیقه و برای سیستمهای کندتر مثل یوندام بین ۱۰۰ تا ۲٬۵۰۰ ساعت خواهد برد.

سخن پایانی

با پیشرفت روزافزون فناوری کوانتومی، چالشهایی که زمانی صرفا در حد فرضیههای علمی بودند، اکنون به تهدیداتی جدی برای زیرساختهای دیجیتال جهان تبدیل شدهاند. رمزنگاریهایی که امنیت بیت کوین، اتریوم و دیگر داراییهای دیجیتال را تضمین میکنند، در برابر قدرت بالقوه کامپیوترهای کوانتومی آسیبپذیرند. هرچند این تهدید هنوز در مرحله تئوری یا تحقیقاتی قرار دارد، اما شواهد نشان میدهد که نباید نسبت به آن بیتفاوت بود. دنیای ارزهای دیجیتال برای بقا در عصر کوانتوم، نیازمند اقداماتی جدی در مسیر پیادهسازی رمزنگاری پساکوانتومی، ارتقای استانداردهای امنیتی و آمادگی زیرساختی است. بههمین خاطر، انتظار میرود که در ادامه پروژههای ارز دیجیتال یکی پس از دیگری راهحلهای خود برای مقابله با چنین تهدیداتی را ارائه کنند.