راهاندازی شبکه آزمایشی کوانتومی بیت کوین توسط مجموعه فناوریهای بی تی کیو (BTQ) در ۱۲ ژانویه ۲۰۲۶ (۲۲ دی ۱۴۰۴)، نقطه عطفی در شناسایی دقیق محل ظهور ریسکهای پساکوانتومی محسوب میشود. این اقدام نشان میدهد که مقابله با تهدیدات محاسبات پیشرفته، فراتر از بحثهای نظری، یک چالش مهندسی جدی و عملیاتی است. این شبکه آزمایشی که با ساختاری مشابه شبکه اصلی طراحی شده، بهوضوح نشان میدهد که امنیت امضاهای دیجیتال و کلیدهای عمومی (Public Keys) افشا شده تا چه اندازه در برابر قدرت محاسباتی کوانتومی آسیبپذیر هستند و این موضوع ابعاد نگرانکنندهای از ریسک داراییهای قدیمی را آشکار میسازد.

به گزارش میهن بلاکچین، تمرکز اصلی ریسکهای کوانتومی در شبکه بیت کوین بر کلیدهای عمومی افشا شده معطوف است و هدف بی تی کیو از طراحی این محیط آزمایشی، بررسی رفتار امضاهای پساکوانتومی در فضایی کاملاً مشابه بیت کوین بوده است.

نتایج اولیه این پروژه نشان میدهد که استفاده از امضاهای مقاوم در برابر کوانتوم، به دلیل ساختار پیچیدهتر، حجم دادههای هر تراکنش را به شدت افزایش میدهد که این موضوع در نهایت باعث اشغال سریعتر فضای بلاک (Block Space) و بالا رفتن تقاضا برای آن میشود. از سوی دیگر، مشخص شده است که «ریسک بیتکوینهای قدیمی» عمدتاً متوجه حسابهایی است که از قالبهای قدیمی یا اصطلاحاً آدرسهای لگسی (Legacy Output Types) استفاده میکنند یا گرفتار عادتِ ناامنِ استفاده دوباره از یک آدرس (Address Reuse) شدهاند؛ چرا که در این حالتها، کلید عمومی کیف پول در شبکه لو رفته و راه برای نفوذ کوانتومی باز شده است.

در همین راستا، شرکت فناوریهای بی تی کیو با ایجاد این شبکه آزمایشی مستقل، بستری را فراهم کرده است تا بتوان کارایی امضاهای جدید را در برابر تهدیدات آینده به دقت سنجید، بدون آنکه نیازی به تغییر در قوانین حاکمیتی یا ساختار فعلی شبکه اصلی بیت کوین باشد.

چه چیزی در عصر کوانتوم تغییر میکند؟

ایده اصلی بی تی کیو این است که طرح امضای فعلی بیت کوین را با استاندارد «امضای مبتنی بر شبکه ماژولار» (Module-Lattice Signature) جایگزین کند. این استاندارد توسط مؤسسه ملی استاندارد و فناوری (NIST) به عنوان یک استاندارد رسمی برای امنیت در برابر تهدیدات پساکوانتومی تأیید شده است.

نکته کلیدی اینجاست که در اکثر مدلهای تهدید کوانتومی علیه بیت کوین، شرط اصلی برای حمله، «لو رفتن کلید عمومی» است. در واقع اگر کلید عمومی شما از قبل روی شبکه یا اصطلاحاً آنچین قابل مشاهده باشد، یک کامپیوتر کوانتومی با توان کافی در آینده میتواند به صورت تئوری، کلید خصوصی (Private Key) متناظر با آن را به صورت آفلاین پیدا کند و به داراییهای شما دسترسی یابد.

نکته مهم این است که شرکت بی تی کیو یک نهاد پژوهشمحور در حوزه رمزنگاری پساکوانتومی و امنیت بلاکچین است و این شبکه آزمایشی را صرفاً برای مطالعه رفتار امضاهای مقاوم در برابر کوانتوم طراحی کرده است.

برخلاف تصور عمومی، ریسک کوانتومی بیت کوین ربطی به «عرضه کل بیت کوین» یا «حدس زدن جادویی کلیدهای خصوصی» ندارد. نگرانی اصلی این است که یک «کامپیوتر کوانتومیِ توانمند در رمزنگاری» بتواند با اجرای الگوریتم شور (Shor’s Algorithm)، مسئله ریاضیِ لگاریتم گسسته را حل کند. این یعنی مهاجم میتواند با داشتن کلید عمومی، کلید خصوصی متناظر با آن را استخراج کند. چنین اتفاقی هر دو روش فعلی امضای بیت کوین، یعنی الگوریتم منحنی بیضوی (ECDSA) و امضاهای اشنور (Schnorr) را بیاثر و ناامن میکند.

طبق تحلیلهای آزمایشگاههای چینکد (Chaincode Labs)، اصلیترین خطر کوانتومی برای بیت کوین این است که مهاجم بتواند با تولید امضاهای معتبر، داراییهای دیگران را بدون اجازه خرج کند. این ریسک به دو دسته کلی تقسیم میشود:

- خطر بلندمدت : این وضعیت مربوط به داراییهایی است که کلید عمومی آنها به دلیل استفاده از قالبهای قدیمی (Legacy) یا اشتباه در استفاده مجدد از آدرس، از قبل روی شبکه لو رفته و برای همه قابل مشاهده است. در این حالت، مهاجم زمان کافی برای حمله را در اختیار دارد.

- خطر کوتاهمدت: در این حالت، کلید عمومی فقط در لحظهای که تراکنش به شبکه فرستاده میشود و در انتظار تایید (در Mempool) میماند، آشکار میگردد. این موضوع یک پنجره زمانی بسیار کوتاه برای حمله ایجاد میکند.

باید توجه داشت که در حال حاضر هیچ کامپیوتر کوانتومی تهدید فوری برای بیت کوین به حساب نمیآید. همچنین، برخلاف تصور بسیاری، خطر کوانتومی برای استخراج یا ماینینگ بسیار کمتر و متفاوت از خطر «شکستن امضاها» است. اگرچه الگوریتم شور به عنوان یک فرمول ریاضی وجود دارد، اما اجرای عملی آن برای استخراج کلید خصوصی از دل کلید عمومی، نیازمند یک کامپیوتر کوانتومی بسیار عظیم و مقاوم در برابر خطا است که هنوز ساخته نشده است.

آنچه بی تی کیو ساخته است و چرایی اهمیت آن در دنیای کریپتو

شبکه آزمایشی کوانتومی بی تی کیو در عمل با استفاده از کُد نرمافزار بیت کوین کور ساخته شده، اما با یک تفاوت کلیدی: سامانه امضای دیجیتال آن تغییر کرده است. در این تستنت، بهجای امضاهای رایج بیت کوین (ECDSA)، از استاندارد ML-DSA استفاده میشود که درواقع یک الگوریتم امضای دیجیتال پساکوانتومی بوده که برای مقاومت در برابر کامپیوترهای کوانتومی طراحی شدهاند. هدف بی تی کیو از این آزمایش، بررسی عملکرد بیت کوین در شرایطی است که امضاهای کلاسیک آن با امضاهای مقاوم در برابر کوانتوم جایگزین شوند.

این تغییر بزرگ، شبکه را با مجموعهای از سنجش سود و زیان فنی (Engineering trade-offs) روبرو میکند؛ به این معنا که برای به دست آوردن امنیتِ کوانتومی، باید هزینههای فنی دیگری را بپذیریم.

چالش اصلی اینجاست که امضاهای جدید (ML-DSA) حدود ۳۸ تا ۷۲ برابر حجیمتر از امضاهای فعلی بیت کوین (ECDSA) هستند. به همین دلیل، بی تی کیو مجبور شده است سقف اندازه هر بلاک (Block size limit) را در این شبکه آزمایشی به ۶۴ مبیبایت (MiB) افزایش دهد تا فضای کافی برای این تراکنشهای غولآسا فراهم شود. در واقع، آنها میخواهند ببینند آیا شبکه میتواند این حجم سنگین از داده را بدون از دست دادن کارایی، مدیریت کند یا خیر.

بی تی کیو از این تستنت به عنوان یک میدان آزمایش کامل استفاده میکند تا تمام مراحل از ساخت کیف پول گرفته تا استخراج و تایید در مرورگر بلاک را بسنجد. به زبان ساده، هدف این است که ببینند «بیت کوینِ مقاوم در برابر کوانتوم» در عمل چقدر روان کار میکند و سنجش سود و زیان فنی بین «امنیت بالاتر» و «حجم تراکنش بیشتر» در دنیای واقعی چگونه مدیریت میشود.

ریسک بیتکوینهای قدیمی در کجا متمرکز است؟

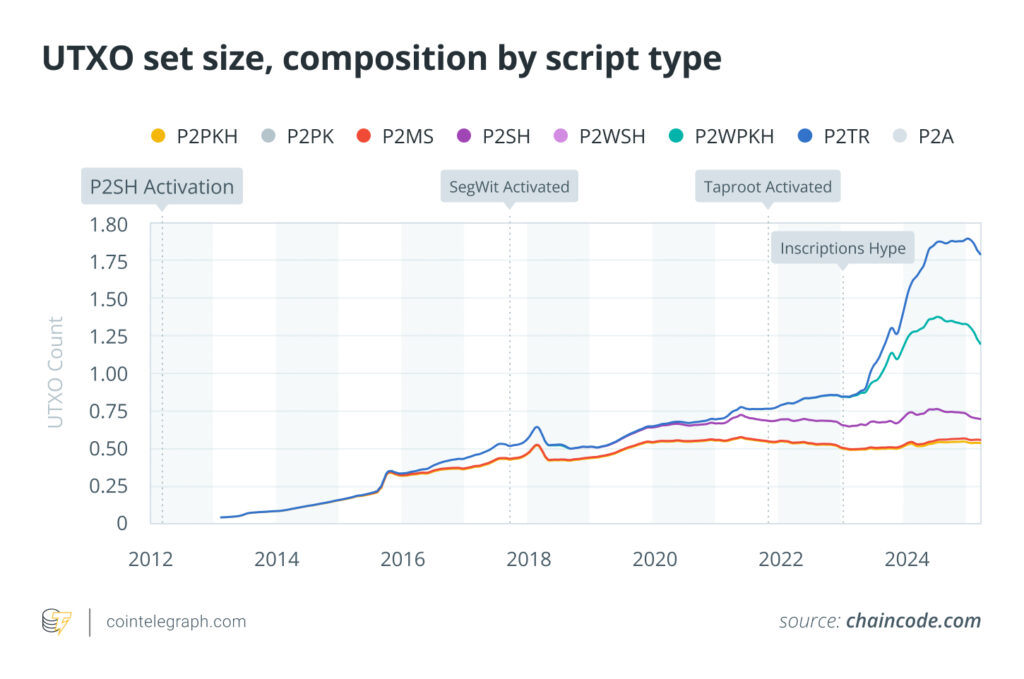

وقتی تحلیلگران در فضای رمزنگاری پساکوانتومی از ریسک «بیت کوینهای قدیمی» صحبت میکنند، تمرکز اصلی آنها بر کلیدهای عمومی است که پیش از این روی زنجیره (آنچین) افشا شدهاند. خطر بزرگ اینجاست که یک کامپیوتر کوانتومی در آینده با اجرای الگوریتم شور (Shor’s Algorithm)، میتواند از این کلیدهای لو رفته برای استخراج کلیدهای خصوصی و تولید تراکنشهای خروجی معتبر استفاده کند. در این میان، سه نوع خروجی خاص به دلیل قرار دادن مستقیم کلید عمومی در اسکریپت قفلکننده (ScriptPubKey)، بلافاصله در معرض خطر حملات بلندمدت قرار میگیرند که شامل پرداخت به کلید عمومی (P2PK)، پرداخت به چندامضایی (P2MS) و پرداخت به تپروت (P2TR) هستند.

توزیع این ریسک نابرابر است:

- نوع پرداخت به کلید عمومی (P2PK) تنها سهم ناچیز ۲۵ هزارم درصدی (۰.۰۲۵٪) از کل خروجیهای خرجنشده تراکنش (UTXO) را دارد، اما بخش بزرگی از ارزش کل شبکه، یعنی بیش از ۱.۷ میلیون واحد بیت کوین (حدود ۸.۶۸٪) را در خود جای داده است. این داراییها عمدتاً شامل کوینهای غیرفعال و قدیمی مربوط به دوران ساتوشی هستند که به دلیل ساختارشان، کلید عمومی آنها از قبل لو رفته است.

- در مقابل، نوع پرداخت به چندامضایی (P2MS) حدود ۱.۰۳۷٪ از خروجیهای خرجنشده را شامل میشود، اما تنها مقدار ناچیز ۵۷ واحد بیت کوین در آنها ذخیره شده است.

- نوع جدیدتر یعنی پرداخت به تپروت (P2TR) از نظر تعداد بسیار رایج است و ۳۲.۵٪ از خروجیهای شبکه را به خود اختصاص داده، اما از نظر ارزش دلاری یا سرمایهای در آن مقطع زمانی سهم کمی (حدود ۰.۷۴٪ یا ۱۴۶ هزار واحد بیت کوین) دارد. در این نوع خروجی، افشای اطلاعات به طراحی «مسیر کلید» مربوط است که باعث میشود یک کلید عمومیِ تغییریافته در فضای آنچین قابل مشاهده باشد..

علاوه بر این، اشتباه در بازمصرف یا استفاده مجدد از آدرس میتواند وضعیتی را که در آن خطر فقط در لحظه خرج کردن وجود دارد، به یک تهدید همیشگی و بلندمدت تبدیل کند؛ زیرا به محض اینکه یک کلید عمومی روی شبکه ظاهر شود، برای همیشه در معرض دید هکرهای کوانتومی باقی میماند. با تکیه بر این دادهها، شرکت بی تی کیو معتقد است حجم داراییهای آسیبپذیر بسیار گسترده بوده و حدود ۶.۲۶ میلیون واحد بیت کوین در معرض خطر جدی هستند. همین موضوع ضرورت آزمایش امضاهای پساکوانتومی در محیطی مشابه بیت کوین را از هماکنون ثابت میکند.

گام بعدی برای بیتکوین چیست؟

در کوتاهمدت، ملموسترین اقدام برای مقابله با این تهدیدات، افزایش «مشاهدهپذیری» و حفظ آمادگی است؛ چرا که مدل تهدید در امضاهای دیجیتال کاملاً به افشای کلید عمومی بستگی دارد و به همین دلیل، بحثهای تخصصی عمدتاً بر این محور میچرخد که چگونه شیوههای فعلی مدیریت کیف پول و اسکریپتنویسی بیت کوین (مانند مدلهای قدیمی اسکریپت) باعث افشای زودهنگام کلیدها میشوند.

در مقابل، میتوان با پرهیز از بازمصرف یا استفاده مجدد از آدرس، این ریسک را به طور پیشفرض به حداقل رساند؛ بنابراین، باید در نظر داشت که خطر بیت کوین های قدیمی یک تهدید سراسری نیست که به طور ناگهانی تمام کوینها را به یک اندازه به خطر بیندازد، بلکه این چالش عمدتاً گریبانگیر داراییهای انباشتهشده در قالبهای قدیمی و حسابهایی است که به دلیل بازمصرفِ آدرس، امنیت خود را از دست دادهاند.

محدودیت دوم که جنبه عملیاتی پررنگتری دارد، مربوط به «ظرفیت شبکه» است. حتی اگر جامعه بیت کوین بر سر انتقال به سیستمهای پساکوانتومی به توافق کامل برسد، باز هم با چالش بزرگ محدودیت فضای بلاک و هماهنگی میان کاربران روبرو خواهیم بود.

تحلیلهای دانشگاهی نشان میدهند که زمانبندی این انتقال به شدت به پیشفرضهای ما بستگی دارد؛ اگرچه در یک سناریوی نظری و ایدهآل (که فرض شود تمام تراکنشها به سرعت مهاجرت میکنند) این زمان کوتاه به نظر میرسد، اما در واقعیت، اختصاص فضای کافی در بلاکها برای این حجم عظیم از داده، حتی بدون در نظر گرفتن چالشهای حاکمیتی و پذیرش همگانی، چندین سال زمان خواهد برد.

شبکه آزمایشی بی تی کیو دقیقاً به همین منظور طراحی شده است؛ این بستر به مهندسان اجازه میدهد هزینههای عملیاتیِ امضاهای پساکوانتومی از جمله حجم بسیار زیاد دادهها و محدودیتهای فنی جدید را در محیطی کاملاً شبیه به بیت کوین رصد کنند، بدون آنکه ادعاهای اغراقآمیزی درباره شکسته شدن قریبالوقوع امنیت بیت کوین مطرح نمایند.

بزرگترین سدی که در حال حاضر جلوی پیشرفت کامپیوترهای کوانتومی را گرفته، وجود «نویز» یا همان خطاهای محاسباتی است. کیوبیتهای (Qubits) امروزی بسیار حساس هستند و مدام دچار خطا میشوند؛ به همین دلیل، وجود سیستمی برای «تصحیح خطای مقاوم به خطا» (Fault-tolerant error correction) حیاتی است.

در واقع، برای اینکه بتوان محاسبات سنگین و طولانیمدت (مثل شکستن کدهای رمزنگاری) را انجام داد، باید از تعداد بسیار زیادی «کیوبیت فیزیکی» استفاده کرد تا تنها تعداد کمی «کیوبیت منطقی» (Logical Qubits) قابلاعتماد و بدون خطا به دست آید. تا زمانی که این پایداری ایجاد نشود، کامپیوترهای کوانتومی قدرت لازم برای تهدید رمزنگاریهای دنیای واقعی را نخواهند داشت.

در سطح پروتکل، آمادگی برای مقابله با تهدیدات کوانتومی به عنوان یک مسیر مرحلهبندی شده و گامبهگام بررسی میشود. از آنجا که طرحهای امضای پساکوانتومی بسیار سنگینتر از امضاهای فعلی (منحنی بیضوی) هستند، استفاده از آنها باعث افزایش حجم تراکنشها، اشغال پهنای باند بیشتر و بالا رفتن هزینهی تأیید میشود؛ یعنی دقیقاً همان سنجش سود و زیان فنی که شرکت بی تی کیو با آزمایش استاندارد ML-DSA در حال بررسی آنهاست.

به همین دلیل، برخی از پیشنهادها برای بهروزرسانی بیت کوین، به جای اینکه شبکه را فوراً به یک الگوریتم امضای کوانتومی خاص متعهد کنند، ابتدا بر «کاهش نقاط ضعف در ساختار فعلی» تمرکز دارند. یکی از نمونههای اخیر، پیشنهاد بهبود بیتکوین شماره ۳۶۰ (BIP 360) است که نوع جدیدی از خروجی به نام «پرداخت به هش تپاسکریپت» (P2TSH) را معرفی میکند. این طرح مشابه تپروت است، اما با یک تفاوت هوشمندانه: این مدل، امکان «خرج کردن از مسیر کلید» را که مستقیماً به امضاهای منحنی بیضوی وابسته است، حذف میکند. در عوض، یک مسیر بومی برای «تپاسکریپت» باقی میگذارد که به گونهای طراحی شده تا وابستگی به کلیدهای عمومیِ آسیبپذیر را از بین ببرد.

ایدههای مشابه دیگری نیز تحت عنوان خانواده «تپروتِ فقط هش» (Hash-only Taproot) یا «خرجکردن اسکریپتی» (Script-spend) مطرح شدهاند که اغلب با نام فنی P2QRH شناخته میشوند. هدف اصلی این پیشنهادها، استفاده از ساختار فعلی تپروت است، به شکلی که مسیرهای خرجکردنِ وابسته به کلید (که در برابر کوانتوم آسیبپذیر هستند) دور زده شوند.

نکته کلیدی این است که هیچکدام از این راهکارها هنوز قطعی یا نهایی نشدهاند. در واقع، پاسخ احتمالی بیت کوین به تهدید کوانتوم، یک فرآیند سازماندهی جمعی (Coordination) خواهد بود که در آن باید بین سه عامل حیاتی یعنی «پایبندی به اصول سنتی و محافظهکارانه شبکه»، «حفظ سازگاری با نسخههای قدیمی» و «هزینههای سنگینِ تغییر فرمت تراکنشها»، تعادل و توازن دقیقی برقرار شود.

تستنت بی تی کیو حقایق مهمی را آشکار میکند

اگرچه شبکه آزمایشی بی تی کیو نقطه پایانی برای بحثهای پیچیده کوانتومی نیست، اما دو واقعیت انکارناپذیر را روشن میکند. نخست اینکه معتبرترین مدلهای تهدید، بر بخشهایی تمرکز دارند که کلیدهای عمومی از قبل در آنها افشا شده است؛ به همین دلیل موضوع «کوینهای قدیمی» یا داراییهای غیرفعال، مدام در تحلیلهای امنیتی تکرار میشود. دوم اینکه تبدیل بیت کوین به یک شبکه مقاوم در برابر کوانتوم، بیش از هر چیز یک چالش بزرگ در حوزه مهندسی و سازماندهی جمعی به شمار میرود؛ چرا که همسو کردنِ هزاران ذینفع مستقل برای پذیرش یک تغییر ساختاری سنگین، امری زمانبر و پیچیده است.

انتخابهای فنی بی تی کیو، مانند استفاده از استاندارد ML-DSA و افزایش سقف بلاکها برای جای دادن امضاهای بسیار حجیم، به خوبی نشاندهنده سنجش سود و زیانهای فنی در این مسیر است. در نهایت، این شبکه آزمایشی بستری برای اندازهگیری دقیق هزینهها و محدودیتهای عملیاتی است و هدف آن فراهم آوردن ابزارهای لازم برای ارتقای امنیت بیت کوین در آینده دور خواهد بود.