جوپیتر (Jupiter)، اگریگیتور صرافیهای غیرمتمرکز هشدار داد که یک افزونه (extension) جدید مرورگر مخرب را شناسایی کرده است.

به گزارش میهن بلاکچین، این افزونه قبلا کیف پول چندین کاربر سولانا را تخلیه کرده است و حتی میتواند توسط ردیابها غیرقابل شناسایی باشد.

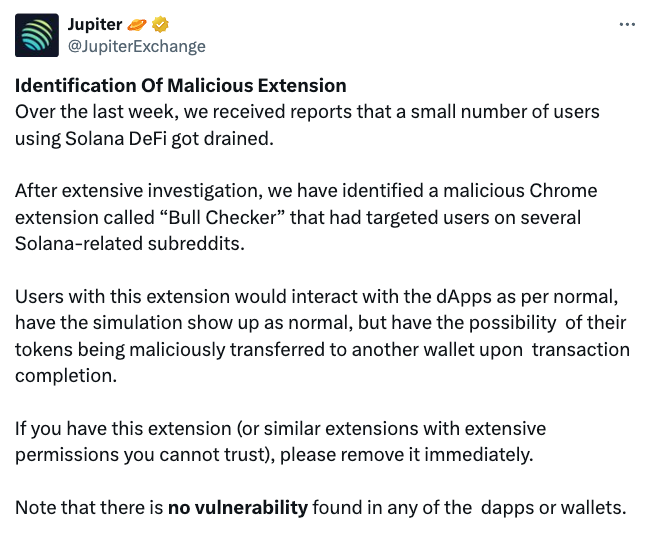

شناسایی یک افزونه مخرب

میو (Meow)، بنیانگذار جوپیتر، در یک پست تحقیقاتی در Jupresear.ch در ۲۰ آگوست (۳۰ مرداد) بیان کرد:

بالچکر (Bull Checker)، اکستنشن مخرب مرورگر گوگل کروم، کاربران سولانا را در ریدیت هدف قرار داده بود و خود را به عنوان یک افزونه برای مشاهده همه هولدرهای یک میمکوین خاص، تبلیغ میکرد.

جوپیتر در پست ۱۹ آگوست در X نوشت:

اگر این اکستنشن (یا اکستنشنهای مشابه با مجوزهای گسترده که نمیتوانید به آنها اعتماد کنید) دارید، لطفا فورا آن را حذف کنید.

میو گفت این افزونه میتواند از چکهای شبیهسازی سولانا عبور کرده و «عادی به نظر برسد» اما در واقع یک تخلیهکننده (Drainer) بوده و برای سرقت وجوه از کیفهای کاربران طراحی شده است.

بالچکر پس از نصب منتظر میماند تا کاربر با یک برنامه غیرمتمرکز (DApp) معمولی در دامنه رسمی تعامل داشته باشد، سپس تراکنش اصلاحی را برای تایید کاربر به کیف پول ارسال میکند. میو توضیح داد که پس از اصلاح، نتیجه شبیهسازی همچنان «عادی» خواهد بود و به نظر نمیرسد که یک اکستنشن تخلیهکننده باشد.

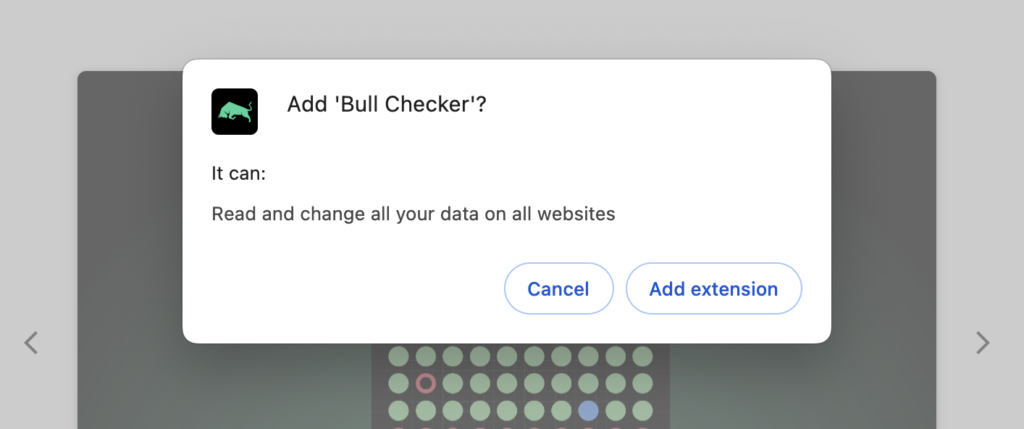

میو افزود که افزونه بالچکر از کاربران میخواهد مجوزهای «خواندن و نوشتن (Read and Write)» دادهها را بپذیرند. اما توجه به این نکته لازم است که هر افزونه قانونی چک کردن کیف پول فقط باید مجوزهای «فقط خواندنی (Read-Only)» را بخواهد.

وی افزود:

این باید یک ردفلگ بزرگ برای کاربران باشد، اما ظاهراً چندین کاربر به نصب و استفاده از این افزونه ادامه دادند.

میو اظهار داشت:

کاربرانی که این افزونه را دارند، طبق معمول با DAppها تعامل میکنند، شبیهسازی به صورت عادی نشان داده میشود، اما این امکان وجود دارد که توکنهای آنها به کیف پول دیگری پس از اتمام تراکنش منتقل شود.

یکی از کاربرانی که این افزونه مخرب را در ریدیت تبلیغ میکند، گفت که از آن برای کسب درآمد ۳٬۰۰۰ دلاری در هفته گذشته بدون ارائه جزئیات بیشتر استفاده کرده است.

جوپیتر به کاربران اطمینان داد که هیچ آسیبپذیری در هیچ یک از برنامههای غیرمتمرکز (DApps) یا کیف پولهای اصلی در شبکه سولانا در طول تحقیقات آنها کشف نشده است.

کشف افزونه «Bull Checker» کمتر از دو هفته پس از آن صورت گرفت که سایفر پروتکل (Cypher)، صرافی فیوچرز غیرمتمرکز در بستر سولانا، سیستم قرارداد هوشمند خود را در پی اکسپلویت تخمینی یک میلیون دلاری متوقف کرد.

ماتیاس منده (Matthias Mende)، یکی از بنیانگذاران دوبای بلاکچین سنتر (Dubai Blockchain Center) در ۸ جولای (۱۷ تیر) اعلام کرد که قربانی یک اکسپلویت شده و هکری توانسته است بیش از ۱۰۰٬۰۰۰ دلار سولانا از کیف پول فانتومی وی در پی شرکت در رویداد پیشفروش یک میمکوین را به سرقت ببرد.