چندین بنیانگذار پروژههای کریپتویی اعلام کردهاند که طی روزهای اخیر هدف حملات هکری منتسب به کره شمالی قرار گرفتهاند. این هکرها تلاش کردهاند با استفاده از تماسهای جعلی در زوم (Zoom)، اطلاعات حساس آنها را سرقت کنند.

به گزارش میهن بلاکچین، نیک بکس (Nick Bax) – یکی از اعضای گروه هکری کلاهسفید Security Alliance – در تاریخ ۱۱ مارچ (۲۱ اسفند) توییتی منتشر و اعلام کرد که این روش توسط کلاهبرداران کرهشمالی باعث سرقت میلیونها دلار از قربانیان شده است. حداقل سه بنیانگذار رمزارز گزارش دادهاند که طی چند روز گذشته تلاش هکرهای کره شمالی برای سرقت دادههای حساس از طریق تماسهای جعلی Zoom را خنثی کردهاند.

روش هک جدید؛ تماسهای جعلی در زوم

به گفته بکس، این کلاهبرداران معمولاً با پیشنهاد یک جلسه کاری یا همکاری، افراد را هدف قرار میدهند. اما پس از شروع تماس، پیامی ارسال میکنند که ادعا میکنند مشکل صوتی وجود دارد، درحالی که در تصویر یک ویدیوی آرشیوی از یک سرمایهگذار بیحوصله نمایش داده میشود. سپس لینکی برای یک تماس جدید ارسال میکنند.

بکس توضیح داد:

این لینک جعلی است و از قربانی میخواهد که یک وصله (patch) نرمافزاری برای رفع مشکل صدا یا تصویر نصب کند.

پس از این افشاگری، چندین بنیانگذار کریپتویی تجربیات مشابهی را به اشتراک گذاشتند.

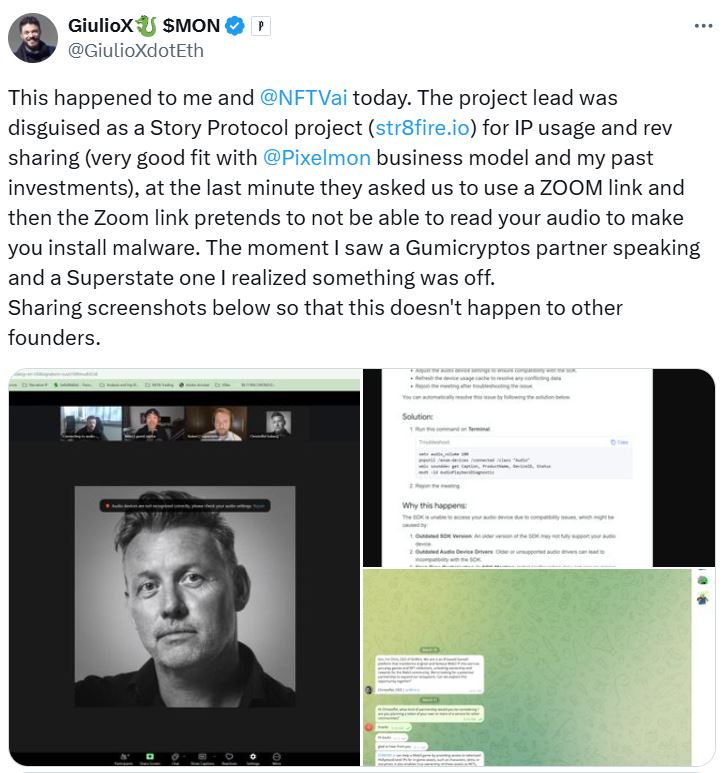

جولیو زیلویانیس (Giulio Xiloyannis)، یکی از بنیانگذاران پروژه بازیهای بلاکچینی Mon Protocol، گفت که کلاهبرداران تلاش کردند با او و مدیر بازاریابی پروژهاش جلسهای درباره یک فرصت همکاری ترتیب دهند. اما در لحظه آخر، از او خواسته شد که از طریق لینکی وارد جلسه شود که وانمود میکرد نمیتواد صدای او را دریافت کند، تا او را مجبور به نصب بدافزار کند. او گفت:

لحظهای که دیدم یکی از اعضای Gumicryptos و Superstate صحبت میکند، متوجه شدم که مشکلی وجود دارد.

دیوید ژانگ (David Zhang)، همبنیانگذار استیبل کوین Stably که تحت حمایت سرمایهگذاران آمریکایی است نیز هدف این حملات قرار گرفته است. هکرها از لینک گوگل میت (Google Meet) او استفاده کردند، اما بهانه آوردند که جلسه داخلی دیگری دارند و از او خواستند که به جلسه جدید بپیوندد. او گفت:

سایت کاملاً شبیه یک تماس عادی زوم بود. من تماس را روی تبلت برقرار کردم، بنابراین مطمئن نیستم که در دسکتاپ چه عملکردی داشته باشد.

ملبین توماس (Melbin Thomas)، بنیانگذار Devdock AI – که پلتفرم هوش مصنوعی غیرمتمرکز برای پروژههای وب ۳ است – نیز قربانی این حمله شد و نمیداند آیا دستگاه او هنوز در خطر است یا خیر. او گفت:

دقیقاً همین اتفاق برای من افتاد، من رمز عبورم را هنگام نصب وارد نکردم.

لپ تاپم را از اینترنت قطع و آن را به تنظیمات کارخانه بازگرداندم. اما فایلهایم را روی یک هارد اکسترنال ذخیره کردم. هنوز آن هارد را به لپ تاپم وصل نکردهام. آیا همچنان آلوده است؟

حملات پس از آن رخ داده است که آمریکا، ژاپن و کره جنوبی در تاریخ ۱۴ ژانویه (۲۵ دی) درباره افزایش تهدیدات گروههای هکری مرتبط با کره شمالی در حوزه ارزهای دیجیتال هشدار دادند.

گروههایی مانند Lazarus Group از مظنونان اصلی برخی از بزرگترین سرقتهای سایبری در دنیای وب ۳ هستند که میتوان به هک ۱.۴ میلیارد دلاری صرافی بایبیت (Bybit) و حمله ۶۰۰ میلیون دلاری به شبکه رونین (Ronin) اشاره کرد.

به گفته شرکت امنیت بلاکچین CertiK، گروه لازاروس پس از انجام این حملات، داراییهای دیجیتال را از طریق سرویسهای میکسر منتقل میکند. به عنوان مثال، این شرکت تراکنشی شامل ۴۰۰ اتریوم به ارزش حدود ۷۵۰,۰۰۰ دلار به Tornado Cash را شناسایی کرده است.