پیشفروش توکن وت (WET) در اکوسیستم سولانا پس از آنکه یک فارم رباتی با استفاده از بیش از ۱,۰۰۰ کیف پول تقریباً کل عرضه را در چند ثانیه تصاحب کرد، با شکست مواجه شد و تیم برگزارکننده مجبور شد کل رویداد را لغو و از ابتدا طراحی کند.

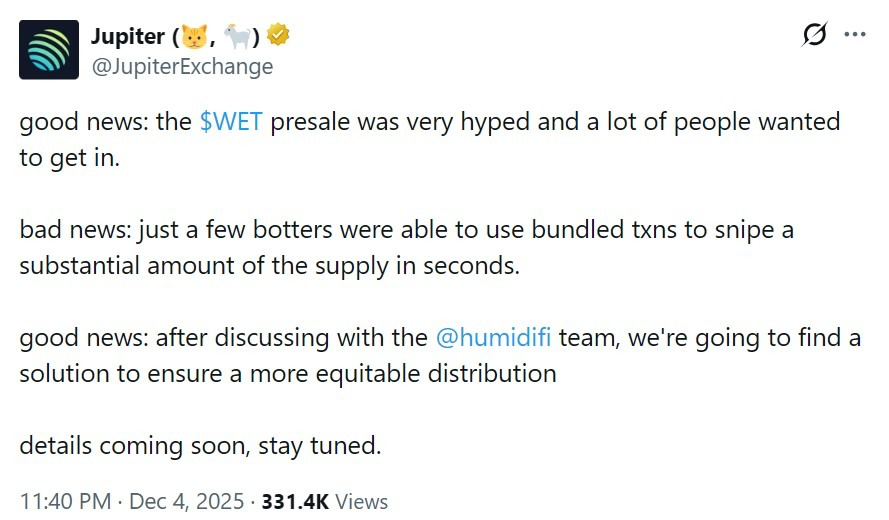

این پیشفروش که از طریق تجمیعکننده غیرمتمرکز ژوپیتر (Jupiter) برگزار شد، در ظاهر بهسرعت و با موفقیت به فروش کامل رسید، اما بعدها مشخص شد که کاربران واقعی عملاً هیچ شانسی برای شرکت نداشتند. برگزارکنندگان اعلام کردند که یک بازیگر واحد با کنترل تعداد زیادی کیف پول، تمام فروش را در لحظاتی کوتاه ربوده است.

پیشفروش WET در چند ثانیه نابود شد

تیم پروتکل هامیدیفای (HumidiFi)، سازنده بازار خودکار سولانا که مسئول این پیشفروش بود، حمله را تأیید کرد و اعلام کرد کل عرضه WET را لغو و توکن جدیدی ایجاد خواهد کرد.

این تیم گفت که تنها کاربران واقعی (از جمله خریداران لیست وت و استیکرهای JUP) یک ایردراپ نسبتی دریافت خواهند کرد و مهاجم هیچ سهمی نخواهد داشت.

هامیدیفای در بیانیهای نوشت:

ما توکن جدید میسازیم. همه خریداران واقعی ایردراپ میگیرند.

اسنیپر هیچ چیزی دریافت نمیکند. عرضه عمومی جدید را دوشنبه برگزار میکنیم.

ردگیری بیش از ۱,۰۰۰ کیف پول توسط بابلمپس

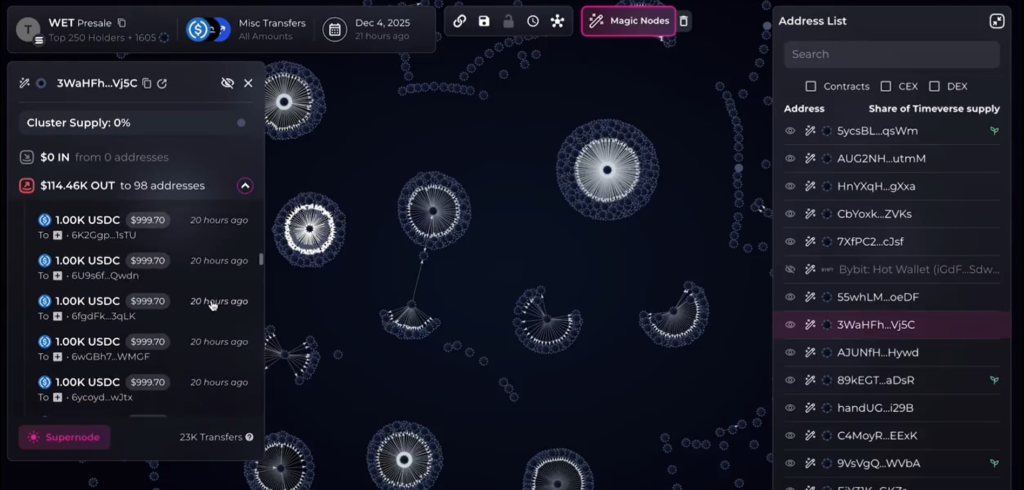

پلتفرم تحلیل آنچین بابلمپز (Bubblemaps) روز جمعه اعلام کرد که عامل پشت این حمله را شناسایی کرده است. این شرکت در طول پیشفروش ساختار غیرعادی خوشههای کیف پول را بررسی و اشاره کرد که دستکم ۱,۱۰۰ مورد از ۱,۵۳۰ کیف پول شرکتکننده الگوهای یکسانی در تأمین مالی و فعالیت داشتند.

نیک وِیمَن (Nick Vaiman)، مدیرعامل بابلمپز، در گفتوگویی توضیح داد که این تیم متوجه ورود گروهی از کیف پولهای تازهساخته شده به پیشفروش شده است؛ این کیف پولها بدون هرگونه سابقه فعالیت آنچین که تقریباً همزمان و با مقادیر مشابه توکن سولانا توسط چند کیف پول مشخص تأمین مالی شده بودند.

بابلمپز اعلام کرد مهاجم هزاران کیف پول جدید را از طریق صرافیها تأمین مالی کرده بود و هرکدام از آنها قبل از شروع فروش ۱,۰۰۰ USDC دریافت کردهاند. یکی از خوشهها نیز به دلیل خطا در پنهانسازی الگو، ارتباطی مستقیم با حسابی در شبکه اجتماعی ایکس با نام Ramarxyz پیدا میکند؛ این فرد بعداً در همین شبکه درخواست بازپرداخت نیز کرده بود.

حملات سیبیل؛ تهدیدی جدی برای عرضههای اولیه توکن

این حمله تنها نمونه اخیر از موج گسترده حملات سیبیل در پیشفروشها و ایردراپها است. در ۱۸ نوامبر (۲۷ آبان)، یک نهاد ناشناس توانست ۶۰٪ از ایردراپ توکن APR پروژه aPriori را بهطور کامل تصاحب کند.

چند روز بعد، در ۲۶ نوامبر (۵ آذر)، مجموعهای از کیف پولهای مرتبط با ادِل فایننس (Edel Finance) متهم شدند که ۳۰٪ از عرضه اولیه توکن EDEL را خودشان سنیپ کردهاند؛ همبنیانگذار پروژه این ادعا را تکذیب کرده و گفته بود این توکنها در قرارداد وستینگ قرار دارند.

به گفته ویمن، حملات سیبیل در پیشفروشها و ایردراپها روزبهروز گستردهتر میشوند و با اینکه الگوها در هر حمله متفاوت است، همه آنها یک تهدید امنیتی جدی برای پروژهها محسوب میشوند. او تأکید کرد که تیمهای پروژه باید ابزارهای احراز هویت مشتری (KYC) یا الگوریتمهای تشخیص سیبیل را در فرایندهای عرضه اولیه اضافه کنند.

همچنین پیشنهاد داد که بررسی دستی شرکتکنندگان پیشفروش یا ایردراپ پیش از تخصیص توکن میتواند نقش مهمی در جلوگیری از چنین حملاتی داشته باشد. ویمن در ادامه گفت:

فعالیت سیبیل باید بهعنوان یک تهدید امنیتی حیاتی برای عرضه توکنها در نظر گرفته شود. پروژهها باید تیم اختصاصی برای تشخیص این الگوها داشته باشند یا این کار را به متخصصان برونسپاری کنند.