حمله بروت فورس (Brute Force) نوعی حمله هکری برای بهدست آوردن رمز عبور است. در این حمله، فرد مهاجم آنقدر ترکیبهای ممکن یک گذرواژه را امتحان میکند تا بتواند به رمز صحیح برسد. هرچه رمز عبور طولانیتر و ترکیب پیچیدهتری از کاراکترها باشد، حمله Brute Force زمان بیشتری طول میکشد و کار هکر سختتر میشود. به همین دلیل پیشنهاد همیشگی به کاربران اینترنتی و به ویژه سازمانهای بزرگ استفاده از رمزهای پیچیده است. با میهن بلاکچین همراه باشید تا ببینیم انواع حمله Brute Force چیست و راههای محافظت در برابر آنها و نمونه حملات بروت فورس سالهای گذشته را بررسی کنیم.

نکات کلیدی:

🔸 نرمافزارها در حمله بروت فورس، همه ترکیبهای احتمالی کاراکترهای مجاز را برای رسیدن به رمز عبور تست میکنند.

🔸 هر چقدر از رمز عبور طولانی و پیچیدهتری استفاده شود، منابع محاسباتی و زمان مورد نیاز برای این حمله بیشتر میشود.

🔸 حمله پرکردن اعتبارنامه، حمله بروت فورس معکوس و حمله لغتنامهای روشهای مختلف این حمله هستند که در مورد آنها توضیح میدهیم.

🔸محدود کردن لاگینهای ناموفق، هشینگ، پیادهسازی کپچا و تایید دو مرحلهای از روشهای مقابله لا بروت فورس هستند.

حمله Brute Force چیست؟

حمله بروت فورس (Brute Force) یک روش آزمون و خطا برای رمزگشایی اطلاعات لاگین و بازکردن کلیدهای رمزگذاریشده و به عبارتی دسترسی غیرمجاز به سیستمها است. حملات بروت فورس به جای استفاده از استراتژیهای عقلانی از توسل به زور استفاده میکنند. همانطور که ممکن است یک جنایتکار با امتحان چندین ترکیب احتمالی، موفق به بازکردن رمز و ورود به یک گاوصندوق شود، در حملات بروت فورس برنامههای نرمافزاری تلاش میکنند تا همه ترکیبهای احتمالیِ کاراکترهای مجاز در یک دنباله را امتحان کنند. مجرمان سایبری معمولا برای دسترسی به وبسایتها، اکانتها و شبکهها از حمله بروت فورس استفاده میکنند. در روند این حمله احتمال نصب بدافزار، خاموشکردن برنامههای وب یا نفوذ به دادهها هم وجود دارد.

- یک حمله Brute Force ساده معمولا از ابزارهای خودکار برای حدس همه رمزهای عبور ممکن استفاده میکند تا در نهایت به رمز صحیح برسد. این یک روش حمله قدیمی اما موثر برای بازکردن رمزهای عبور رایج است.

- مدت زمان حملات بروت فورس متفاوت است؛ ممکن است شکستن رمزهای عبور ضعیف تنها چند ثانیه و رمزهای قوی ساعتها یا روزها طول بکشد.

- سازمانها میتوانند برای طولانیتر کردن زمان حمله و خرید زمان بیشتر برای خنثیسازی حملات سایبری از ترکیب رمزهای پیچیده استفاده کنند.

انواع مختلف حملات Brute Force

حملههای بروت فورس انواع مختلفی دارند که در ادامه به برخی از آنها اشاره میکنیم:

- حمله پرکردن اعتبارنامه (Credential Stuffing): حمله Credential Stuffing بعد از به خطر افتادن یک حساب کاربری اتفاق میافتد و مهاجم ترکیب رمز عبور و پسورد کاربران در معرض خطر را در چندین سیستم امتحان میکند.

- حمله بروت فورس معکوس (Reverse Brute Force): در حمله Reverse Brute Force مهاجم از یک رمز عبور مشترک یا رمز عبوری که فکر میکند درست است، در چندین نام کاربری یا فایل رمزگذاریشده استفاده میکند تا به شبکه و دادهها دسترسی پیدا کند. سپس هکر با پیروی از همان الگوریتم بروت فورس معمولی تلاش میکند نام کاربری صحیح را بیابد.

- حمله لغتنامهای (Dictionary Attack): حمله دیکشنری نوع دیگری از حملات بروت فورس است که از تمام کلمات یک فرهنگ لغت برای پیداکردن رمز عبور استفاده میکند. مهاجم میتواند با افزودن اعداد و کاراکترها به کلمات، رمزهای عبور طولانیتر را بیابد.

سایر انواع حملات بروت فورس ممکن است قبل از امتحان رمزهای عبور احتمالی، رمزهای رایجی مانند Password” «۱۲۳۴۵۶۷ یا سایر دنبالههای عددی رایج و یا حتی دنبالههای مطابق با چیدمان صفحه کلیدهای کواِرتی (qwerty) را امتحان کنند.

نمونه حملات بروت فورس در سالهای گذشته

- سال ۲۰۰۹ (۱۳۸۸): مهاجمان با استفاده از اسکریپتهای خودکار کرک رمز عبور، اکانتهای یاهو در یک برنامه احراز هویت مبتنی بر سرویسهای وب یاهو را که تصور میکردند متعلق به ارائهدهندگان خدمات اینترنتی و برنامههای وب شخص ثالث است، مورد هدف قرار دادند.

- سال ۲۰۱۵ (۱۳۹۴): هکرها برای دسترسی به اپلیکیشن موبایلی دانکن (Dunkin) و جایزه دانکن دوناتس، با انجام میلیونها حمله بروت فورس خودکار توانستند به ۲۰,۰۰۰ اکانت کاربری نفوذ پیدا کنند.

- سال ۲۰۱۷ (۱۳۹۶): مجرمان امنیت سایبری برای دسترسی به شبکههای داخلی پارلمان بریتانیا و اسکاتلند از حملات Brute Force استفاده کردند.

- سال ۲۰۱۸ (۱۳۹۷): در این سال مشخص شد که رمز عبور اصلی مرورگر فایر فاکس به خاطر باگی در تابع SHA 1 در معرض حملات بروت فورس قرار دارد. تقریبا حدود ۹ سال کسی متوجه این باگ نشده بود.

- سال ۲۰۲۱ (۱۴۰۰): آژانس امنیت ملی درباره حملات بروت فورس که از جانب واحدی در سازمان اطلاعات خارجی روسیه و از طریق یک خوشه کوبرنتیز (Kubernetes) هدایت میشد، هشدار داد.

- سال ۲۰۲۱ (۱۴۰۰): هکرها به محیط تست شرکت T-Mobile دسترسی پیدا کردند. سپس با استفاده از حملات بروت فورس و سایر ابزارها، سرورهای فناوری اطلاعات از جمله سرورهای حاوی دادههای مشتریها را هک کردند.

بهترین راهکارهای محافظت در برابر حملات بروت فورس چیست؟

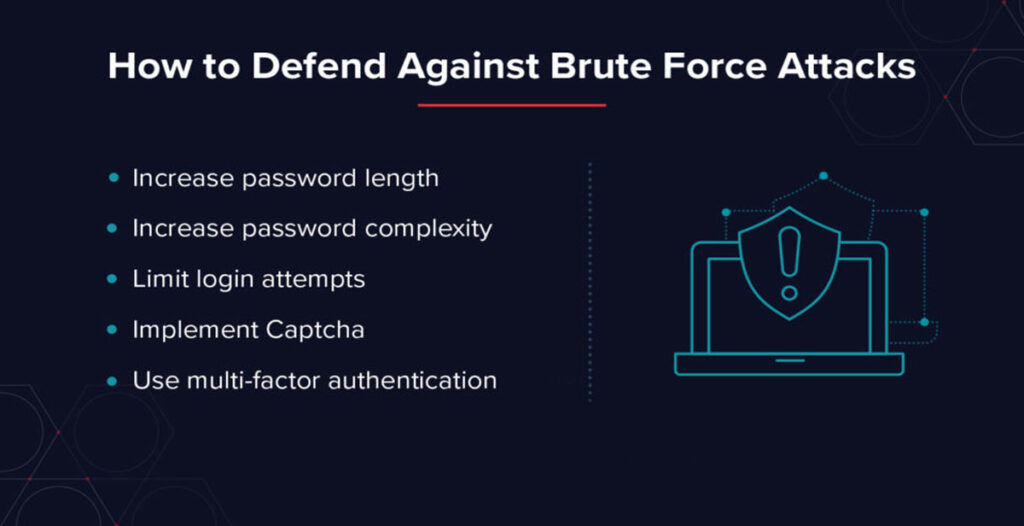

سازمانها میتوانند با اعمال ترکیبی از استراتژیها، امنیت سایبری را در برابر حملات بروت فورس تقویت کنند. برخی از این راهکارها عبارتند از:

- سختتر کردن رمز عبور: پیچیدهتر کردن رمز عبور باعث طولانیتر شدن زمان لازم برای رمزگشایی گذرواژه میشود. برای این منظور میتوانید قوانین مدیریت رمز عبور مانند حداقل طول عبارت رمز و استفاده اجباری از کاراکترهای خاص را اعمال کنید.

- محدود کردن لاگینهای ناموفق: یک راه دیگر برای محافظت از سیستمها و شبکهها، اجرای قوانینی است که پس از چندبار تلاش ناموفق برای لاگین، مانع دسترسی کاربر میشوند.

- رمزگذاری و هشینگ (Hashing): استفاده از رمزگذاری ۲۵۶ بیتی و هشینگ پسورد، زمان و قدرت محاسباتی مورد نیاز برای اجرای حمله بروت فورس را بهطور تصاعدی افزایش میدهد. در هشکردن رمز عبور، رشتهای از کاراکترها در یک پایگاه داده جداگانه ذخیره و به گونهای هش میشوند که ترکیبهای رمز عبور مشابه، مقدار هش متفاوتی داشته باشند.

- پیادهسازی کپچا (CAPTCHA): کپچاها در عین حال که مانعی بر سر راه ابزارهای حمله بروت فورس مانند جان دِ ریپر (John the Ripper) هستند، سیستمها، شبکهها و وبسایتها را در دسترس کاربران انسانی نگه میدارند.

- اجرای احراز هویت دوعاملی (2FA): استراتژی 2FA نوعی احراز هویت چندعاملی است که با اجرای دو شکل از تایید هویت، لایه امنیتی اضافی را برای ورود به سیستم ایجاد میکند. بهطور مثال کاربران اپل برای ورود به یک دستگاه جدید باید اپل آیدی خود را به همراه یک عدد شش رقمی نمایشدادهشده در یکی از دستگاههای قبلیشان وارد کنند.

بهترین راهکار برای امنیت بیشتر در برابر حملات بروت فورس، استفاده از همه یا ترکیبی از استراتژیهای فوق است.

افزایش امنیت سایبری با استفاده از ابزارهای حمله بروت فورس

گاهی اوقات برای آزمایش امنیت شبکه از ابزارهای حمله Brute Force استفاده میشود. برخی از ابزارهای رایج حمله بروت فورس عبارتند از:

- ابزار Aircrack-ng: ایرکرک مجموعهای از نرمافزارها برای تست سیستمعاملهای ویندوز، iOS، لینوکس و اندورید است. نرمافزار ایرکرک برای حمله به شبکههای بیسیم مجموعهای از رمزهای عبور پرکاربرد را استفاده میکند.

- هشکت (Hashcat): از برنامه Hashcat میتوان برای تست قدرت ویندوز، لینوکس و IOS در برابر حمله بروت فورس و حملات بر اساس قانون (Rule Based Attack) استفاده کرد.

- نرمافزار L0phtCrack: از نرمافزار L0phtCrack برای تست آسیبپذیری سیستمعامل ویندوز در برابر حمله جدول رنگینکمانی (Rainbow Table Attack) استفاده میشود. از تابستان ۲۰۲۱ (۱۴۰۰) مالکان جدید این نرمافزار در حال بررسی و ارائه نسخه متن باز آن هستند.

- جان دِ ریپر (John the Ripper): جان دِ ریپر یک نرمافزار رایگان و منبع باز برای اجرای حملات Brute Force و دیکشنری است. معمولا سازمانها برای شناسایی رمزهای عبور ضعیف و ارتقا امنیت شبکه از این نرمافزار استفاده میکنند.

حمله بروت فورس در دنیای رمزنگاری

همانطور که اشاره شد حملات بروت فورس، شامل استفاده از نرمافزارهای پیچیده برای حدس رمز عبورهای احتمالی و یافتن رمز عبور صحیح و در نهایت نفوذ به یک سیستم است. از نظر تئوری، میتوان از این نوع حملات برای شناسایی رمز عبور یا کلید دادههای رمزنگاری استفاده کرد. زمان لازم برای انجام حمله موفق بروت فورس، معیاری برای برآورد قدرت یک سیستم رمزنگاریشده است. مطمئنا حمله بروت فورس به سیستمی که اقدامات امنیتی را کاملا رعایت کرده باشد، به منابع محاسباتی بیشتری هم نیاز دارد. هرچه طول رمز عبور بیشتر باشد، زمان لازم برای حدس رمز عبور بهطور تصاعدی افزایش مییابد. به همین دلیل اندازه بیتهای کلیدهای رمزنگاری به مرور زمان از استاندارد اولیه ۵۶ بیت به ۱۲۸ و سپس ۲۵۶ بیت افزایش یافتهاند. مطمئنا کرک یک کلید رمزنگاری ۲۵۶ بیتی به سطح بالایی از قدرت محاسباتی نیاز دارد که حمله به آن فقط از طریق ابررایانهها امکانپذیر است.

از آنجایی که استفاده از ابرکامپیوترها به شرایط محیطی کاملا کنترلشده و توان انرژی بالایی نیاز دارد، میتوان به این نتیجه رسید که حملات Brute Force پیشرفته، عموما از طرف بازیگران دولتی هدایت میشوند. به هر حال امکان کرک پسورد با استفاده از پردازندههای گرافیکی مدرن و سختافزارهای اختصاصی با نام ای سیک (ASIC) که تقریبا برای همه قابلدسترس هستند، امکانپذیر است. برخی اشکال رمزگذاری از جمله پد یکبارمصرف رمزگذاری (One-Time Pad Cryptography) غیرقابل نفوذ هستند. دسترسی به سیستمهایی که از این نوع رمزگذاری استفاده میکنند، معمولا به جای حمله بروت فورس ازطریق سوءاستفاده از خطای انسانی موجود در سیستم انجام میشود.

سوالات متداول (FAQ)

حمله بروت فورس یکی از روشهای قدیمی هکرها برای به دست آوردن رمز عبور سیستمها و اکانتها است. در این حمله آنقدر گذرواژههای احتمالی را تست میکنند تا رمز عبور را پیدا کنند.

روش اصلی و مهمترین کار، استفاده از رمز عبور طولانی و پیچیده است؛ هر چقدر رمز عبور طولانی و پیچیدهتر باشد، منابع محساباتی و زمان بیشتری برای پیدا کردن آن نیاز است.

سخن پایانی

حمله بروت فورس (Brute Force Attack) یکی از روشهای قدیمی مجرمان سایبری برای به دست آوردن رمز عبور سیستمها، اکانتها و شبکهها است. مهاجم آنقدر ترکیبهای احتمالی گذرواژه را امتحان میکند تا در نهایت موفق به شناسایی رمز عبور صحیح شود. به همین دلیل اولین راهکار پیشنهادی برای محافظت در برابر حملات بروت فورس، استفاده از پسوردهای پیچیده و طولانی است. البته بهتر است برای ایجاد امنیت سایبری بیشتر از ترکیبی از استراتژیها مانند محدود کردن لاگینهای ناموفق، هشینگ، پیادهسازی کپچا و احراز هویت دوعاملی استفاده شود. بعلاوه سازمانها میتوانند با استفاده از ابزارهای رایج حمله بروت فورس مانند Aircrack-ng ،Hashcat ،L0phtCrack و John the Ripper امنیت شبکه را تست کنند. راهکارهای پیشنهادی شما برای مقابله با حملات بروت فورس چیست؟ نظرات خود را با ما در میان بگذارید.