بعضی از ارزهای رمزنگاری شده به ساعتها محاسبه و صرف انرژی برای استخراج نیاز دارند، درحالی که بعضی دیگر از رمز ارزها در عرض چند دقیقه تولید میشوند. این مدت زمان به الگوریتم رمزنگاری اجماع استفاده شده بستگی دارد. PoW یکی از الگوریتم های اجماع است که در این مقاله به آن پرداختهایم.

یکی از راههای ماینینگ یا استخراج در ارزهای رمزنگاری شده استفاده از قدرت پردازشی سخت افزار برای تایید تراکنشها است که با نام الگوریتم Proof Of Work یا معادل آن، گواه اثبات کار شناخته می شوند که به اختصار به آنها PoW میگویند. در این حالت، رایانه محاسبات بسیار زیادی انجام میدهد تا یک پازل ریاضی را حل کند.

معرفی الگوریتم PoW در ارزهای رمزنگاری شده

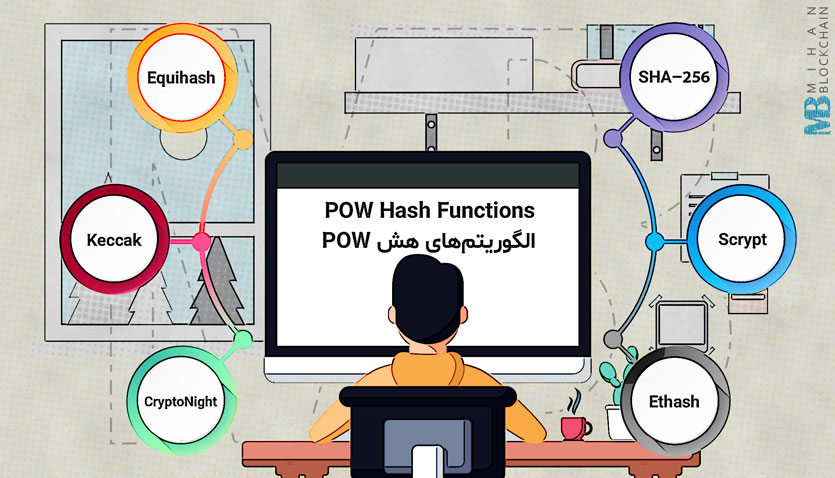

استفاده از این پازل ها معمولا بر اساس توابع هش کریپتوگرافی (رمزنگاری) است که به صورت یک طرفه طراحی شدهاند. از ماهیت این توابع برای استخراج استفاده میشود، بنابراین بر اساس الگوریتم PoW ، ماینر باید چندین میلیون یا حتی چندین تریلیون حدس در ثانیه بزند تا جواب را پیدا کند. سپس بررسی صحیح بودن جواب، برای بقیه رایانه ها امکان پذیر میشود.

در مورد سیستم های دفتر کل توزیع شده نظیر بیت کوین، سایر رایانههای شبکه به آسانی می توانند محاسبات شخص دیگر را بررسی کنند و بر اساس آن برای بلاک بعدی تراکنش، جواب تولید کنند. هر بلاک از تراکنشها دارای پازل ریاضیاتی سخت است که بخشی از پازل بلاک بعدی است و به این ترتیب یک زنجیره ایجاد میشود. بنابراین اصطلاح بلاک چین شکل میگیرد.

با ایجاد بلاک بعدی از تراکنشها بر روی بلاک قبلی، شبکه با کمک اجماع میتواند تراکنشهای معتبر را تشخیص دهد. الگوریتم های گواه اثبات کار به مکانیزم های اجماع گفته می شود. نمونه های دیگر این مکانیزم اجماع، گواه اثبات سهام و تحمل خطای بیزانس می باشند، اما این مقاله فقط به الگوریتم های گواه اثبات کار در ارزهای رمزنگاری شده و نحوه مقایسه آن ها می پردازد.

همانطور که از اسم مدارهای مجتمع با کاربرد خاص (ASIC) مشخص است، آنها چیپهایی هستند که برای استفادههای خاص در فضای ارزهای رمزنگاری شده طراحی شدهاند. در مورد بلاک چین، این چیپها برای انجام محاسبات الگوریتم خاص گواه اثبات کار با حداکثر کارآیی طراحی شدهاند.

نقدهایی که بر ASIC ها وارد میشود این است که آنها گران هستند و مشارکت در ماینینگ را بدون سرمایهگذاری چشمگیر، برای افراد دشوار میکند. هم چنین شرکتهایی که میتوانند ASIC های خود را تولید کنند، بر حسب علاقه خود قابلیت استخراج یک کوین خاص را نامتوازن میکنند.

درحالی که بعضی از الگوریتم های ماینینگ با مقاومت ASIC طراحی شدهاند، اما سرپرست تیم توسعه دهنده سیا (Sia) بیان کرد، همیشه میتوانید سخت افزار دلخواه خود را بسازید که عملکرد آن در پردازش ارزهای رمزنگاری شده بسیار بهتر از عملکرد سخت افزارهای رایج باشد.در ادامه با انواع الگوریتم های رمزنگاری مرسوم آشنا میشویم.

SHA–256: بیت کوین ، بیت کوین کش

ابتدا به بررسی الگوریتم های رمزنگاری بیت کوین میپردازیم. الگوریتم های هش ایمن، خانوادهای از توابع هشینگ کریپتوگرافیگ (رمزنگاری) هستند که توسط موسسه ملی استانداردها و تکنولوژی منتشر شده است.

بخش کوچکی از خانواده الگوریتم هش ایمن یا به اختصار خانواده SHA شامل SHA-1، SHA-۰ و SHA-2 هستندد که توسط آژانس امنیت ملی ایالات متحده توسعه یافته است. SHA-256 و برادر بزرگتر آن SHA-512 بخشی از خانواده SHA-2 در میان الگوریتم های رمزنگاری هستند.

الگوریتم SHA-256 طوری طراحی نشده است که مقاوم در برابر دستگاههای ASIC باشند و ASIC های استخراج بیت کوین، در حال حاضر در دسترس هستند.

Scrypt: لایت کوین ، دوج کوین ، نئو

Scrypt به این منظور طراحی شده است تا شکستن رمز عبورهایی که با این الگوریتم هش شده اند را برای سخت افزارهای مخصوص مانند ASIC ها دشوارتر کند. Scrypt نسبت به توابع مشابه، این کار را با استفاده از حجم زیادتری از حافظه انجام میدهد که باعث میشود، هکرها کار سختتری برای رسیدن به اهداف خود داشته باشند.

هرچند سخت افزارهای ماینر مبتنی بر ASIC که از Scrypt استفاده میکنند نظیر لایت کوین، از سال ۲۰۱۴ در دسترس هستند.

Ethash: اتریوم ، اتریوم کلاسیک

الگوریتم گواه اثبات کار اتریوم، نسخه تغییر یافته ای از Dagger-Hashimoto است. این الگوریتم رمزنگاری به گونهای طراحی شده که Memory Hard بوده (نیاز به یک حداقل حافظه دارد) و مقاوم در برابر دستگاه های ASIC است..

به عبارتی این الگوریتم رمزنگاری به سمت کارتهای گرافیک با حافظه بیشتر تمایل پیدا میکند و افرادی به سمت آن کشیده میشوند که میخواهند با سخت افزارهای استاندارد نظیر کارتهای گرافیک پرقدرت، ارز دیجیتال استخراج کنند.

Bitmain دستگاه ماینر تخصصی اتریوم را تولید کرده است اما ویتالیک بوترین موسس این پلتفرم میگوید که ASIC فقط یک رایانه معمولی بهبود یافته است که قطعات غیر ضروری آن حذف شده است.

Equihash: زی کش ، زن کش و بیت کوین گلد

همانند اتریوم، توسعهدهندگان زی کش، برای الگوریتم رمزنگاری خود، الگوریتم گواه اثبات کار حافظه محور را برای رمز ارز خود ایجاد کردهاند تا آن را در مقابل ASIC مقاوم کنند.این الگوریتم از Blake2b در گواه اثبات کار استفاده میکند و به عنوان تابع تولید کلید استفاده میشود.

بیت مین ASIC هایی برای Equihash فروخته است، در حالی که هدف اصلی این الگوریتم فراهم کردن ماینینگ از طریق دستگاههای غیر ASIC است. با این تفاسیر بیتمین توانسته هدف اصلی این الگوریتم را شکست دهد.

Blake, Blake2, and Blake2b: سیاکوین و دکرد

بلیک(Blake) توسط موسسه ملی استانداردها و فناوری ایالات متحده برای الگوریتم SHA ایجاد شد تا استانداردهای قدیمی SHA-1 و SHA-2 را تکمیل کند. بلیک به مراحل پایانی رسید اما سرانجام میدان را به Keccak واگذار کرد. این الگوریتم رمزنگاری سریع بود و به طور خاص برای مقاومت در برابر ماینینگ ASIC طراحی نشده بود.

بیت مین تعدادی ماینر ASIC برای کوینهای مبتنی بر الگوریتم رمزنگاری blake2b منتشر کرد. حدود یک سال قبل، توسعهدهندگان سیاکوین نیز خودشان یک پروژه ASIC به اسم Obelisk شروع کردند و یافتههای خود را از وضعیت ماینینگ با جزییات گزارش دادند.

Keccak: اسمارت کش ، مکس کوین

در سال ۲۰۱۲، Keccak توانست به الگوریتم رمزنگاری SHA-3 تبدیل شود و متغیر بعدی خانواده SHA نام گرفت. این الگوریتم نسبت به رقبا و هم چنین SHA-1 و SHA-2 سریع تر بود.

درحالی که Keccak برای مقاومت در مقابل ماینینگ ASIC طراحی نشده بود، با این حال طوری ساخته شد که در مقابل رمزگشایی و حملههایی با سخت افزارهای تخصصی نظیر ASIC ها مقاوم بود. بنابراین در حال حاضر Keccak را مقاوم در برابر ASIC در نظر میگیرند و هیچ ASIC ای در بازار وجود ندارد که بتواند این الگوریتم رمزنگاری را هدف قرار دهد.

CryptoNight: مونرو، بایت کوین

کریپتونایت طوری طراحی شده بود که در مقابل ASIC مقاوم بوده و در دسترس باشد. هدف از ایجاد آن، پر کردن شکاف بین ماینرهایی بود که فقط به پردازنده CPU دسترسی دارند و توانایی تهیه سخت افزارهایی نظیر کارتهای گرافیک و ASIC ها را ندارند. این اقدام برای ایجاد عدالت در ماینینگ برای کاربران بهتر بوده و غیرمتمرکزسازی بیشتری به دنبال خواهد داشت.

بیت مین در ماه مارس اعلام کرد که ASIC ای برای این الگوریتم توسعه داده و درصدد فروش ماینر تخصصی آن به اسم Antminer X3 است. در پاسخ به این اقدام، توسعهدهندگان رمز ارز مونرو فورک اضطراری برای بهروزرسانی الگوریتم هشینگ آن معرفی کردند. هم چنین اعلام کردند که دوبار در سال ارز رمزنگاری شده مونرو را فورک میکنند تا اطمینان حاصل شود که در مقابل ASIC مقاوم باقی میماند.

X11: دش

الگوریتم رمزنگاری X11 در اصل برای رمز ارز دش (Dash) ساخته شده که برای انجام عملیات هشینگ، چندین بار از ۱۱ الگوریتم هش مختلف استفاده میکند. این ۱۱ الگوریتم عبارتند از : Blake, BMW, Groestl, JH, Keccak, Skein, Luffa, Cubehash, Shavite, SIMD, Echo

الگوریتم رمزنگاری X11 در مقابل ASIC مقاوم نیستندو ASIC های تولید شده توسط شرکتهای سازنده Bitmain، Baikal، iBelink ،Innosilicon و Pinidea عرضه شدهاند.

انواع دیگری از این الگوریتم های رمزنگاری به شکل X13 ، X15 و X17 توسط چند ارز دیجیتال دیگر مورد استفاده قرار میگیرد.

کوین های چند الگوریتمی : Verge و Myriad

در حالی که X11 از چندین الگوریتم هشینگ برای استخراج استفاده میکند، کوین هایی نیز وجود دارند که برای استخراج آنها میتوان از چند الگوریتم رمزنگاری مختلف استفاده کرد. هدف از این کار، ارائه فرصت برابر به ماینرهای CPU ،GPU و ASIC برای استخراج کوین و ارتقای امنیت آن رمز ارز خواهد بود.

ارزهای دیجیتال چند الگوریتمی، سختی را برای استخراج توکنهای خود در هر الگوریتم رمزنگاری به طور جداگانه تعیین میکنند تا از غالب شدن یک الگوریتم جلوگیری شود. این اقدام باعث میشود که حمله ۵۱ درصد دشوار شود. احتمال چنین حملههایی هنگامی وجود دارد که یک شخص یا گروه، اکثر قدرت هشینگ یک کوین را به دست آورند و بتوانند بلاک چین را مطابق میل خود بازنویسی کند. کوین Verge از Scrypt ، X۱۷ ، Lyra۲rev۲ ، Myr-Groestl و blake۲s پشتیبانی میکند. کوین Myriad از SHA۲۵۶-D ، Scrypt ، Myr-Groestl ، Skein و Yescrypt پشتیبانی میکند.

جمعبندی

در این مقاله با انواع الگوریتم های رمزنگاری که توسط ارزهای دیجیتال و شبکههای بلاک چین استفاده میشود، آشنا شدیم. میزان قدرت هر یک از این الگوریتمها متفاوت بوده و هر یک اهداف مختلفی را نشانه رفتهاند. بیت کوین به عنوان اولین ارز رمزنگاری شده در بازار از الگوریتم رمزنگاری SHA-256 استفاده میکند.همچنین فورکهای Bitcoin از همین الگوریتم استفاده میکنند.

آخرین بروزرسانی: ۱۳۹۹/۸/۷